28 listopada 2023

Zarządzanie Safetica ONE 11

SPIS TREŚCI

- OBSZAR ROBOCZY: CO TO JEST?

- OBSZAR ROBOCZY: JAK UTWORZYĆ GRUPĘ DOCELOWĄ?

- OBSZAR ROBOCZY: JAK ZARZĄDZAĆ MIEJSCAMI DOCELOWYMI W GRUPIE?

- OBSZAR ROBOCZY: JAK USUNĄĆ GRUPĘ DOCELOWĄ?

- POLITYKI: JAK DZIAŁAJĄ W SAFETICA ONE 11?

- POLITYKI: JAK JE TWORZYĆ I USUWAĆ?

- POLITYKI AUDYTU: JAK TO DZIAŁA?

- POLITYKI DANYCH: JAK TO DZIAŁA?

- NIEPRAWIDŁOWE POLITYKI: JAK JE ROZPOZNAĆ I NAPRAWIĆ?

- POLITYKI: ZAAWANSOWANE OPCJE KONTROLI

- KLASYFIKACJA DANYCH: CZYM JEST ZUNIFIKOWANA KLASYFIKACJA SAFETICA?

- KLASYFIKACJA DANYCH W SAFETICA ONE 11

- KLASYFIKACJA DANYCH: JAK TWORZYĆ NOWĄ KLASYFIKACJĘ DANYCH?

- KLASYFIKACJA DANYCH: JAK USUNĄĆ KLASYFIKACJĘ DANYCH?

- KLASYFIKACJA DANYCH: OCR

- KLASYFIKACJA DANYCH: JAK OKREŚLIĆ RODZAJE PLIKÓW WYKORZYSTYWANYCH DO ANALIZY TREŚCI?

- UŻYTKOWNICY

- JAK USUWAĆ I NADAWAĆ LICENCJE?

- ZESPOŁY

- URZĄDZENIA

- URZĄDZENIA: SPRAWDZANIE SZCZEGÓŁÓW

- URZĄDZENIA: JAK ZARZĄDZAĆ URZĄDZENIAMI Z POZIOMU KONSOLI SAFETICA ONE 11

- APLIKACJE CHMUROWE: JAK ZINTEGROWAĆ MICROSOFT 365 Z SAFETICA ONE 11

- APLIKACJE W CHMURZE: JAK AKTYWOWAĆ OCHRONĘ PLIKÓW W MICROSOFT 365

Safetica ONE 11 - Obszar roboczy: Co to jest?

W prosty sposób zarządzaj elementami docelowymi dla danych i określaj, które z nich są bezpieczne, a które nie.

W sekcji Obszar roboczy (Workspace) możesz zarządzać automatycznie wykrytymi elementami (np. urządzeniami zewnętrznymi, drukarkami, stronami internetowymi, ścieżkami sieciowymi i domenami e-mail), do których w ciągu ostatnich 30 dni były przesyłane dane. Elementy te możesz zapisywać jako Niezaufane lub Bezpieczne i wykorzystywać je do tworzenia bardziej szczegółowych polityk.

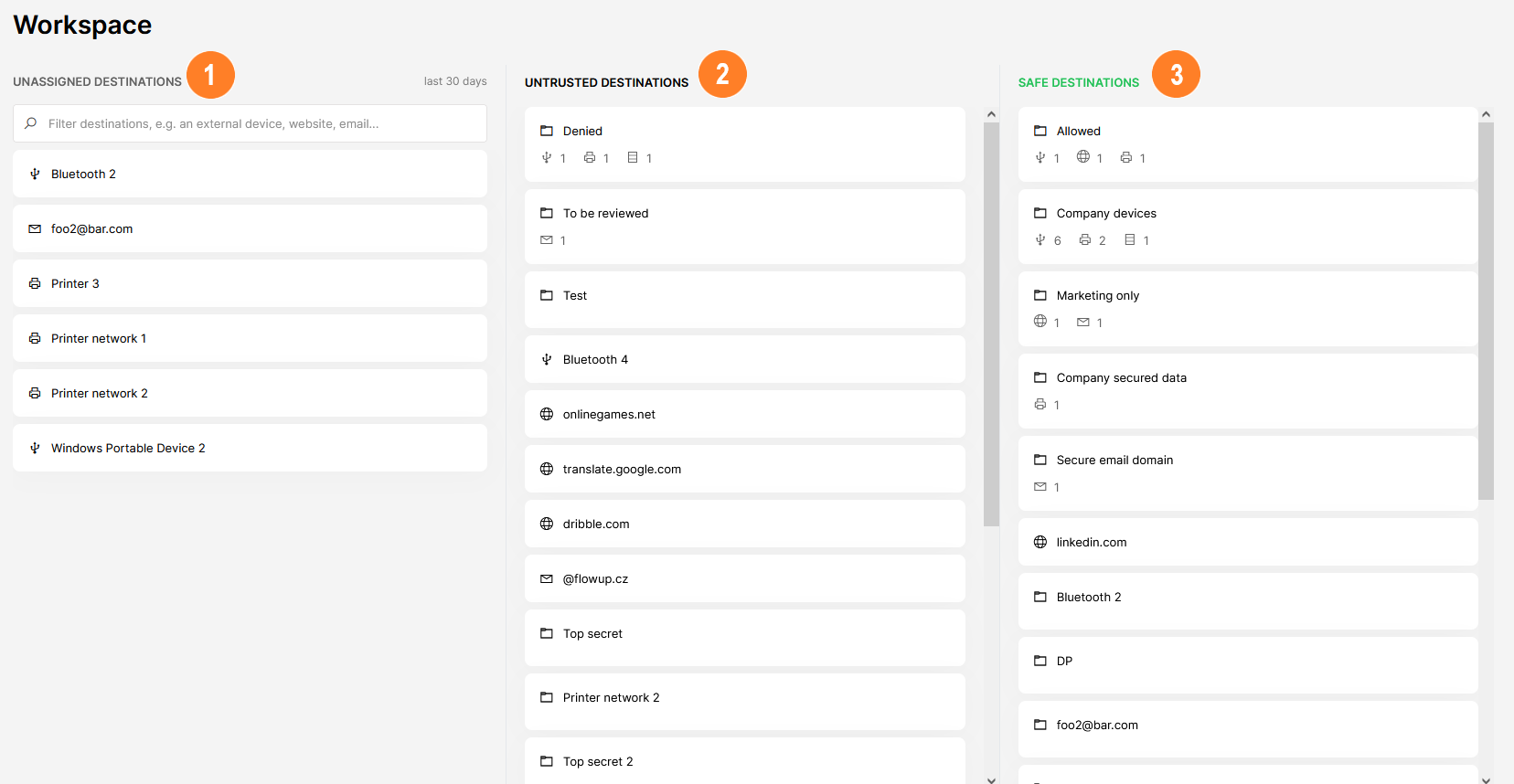

Zarządzanie obszarem roboczym to prosty system składający się z 3 kolumn:

Możesz przenosić elementy kursorem pomiędzy kolumnami, dodawać do istniejących grup oraz tworzyć nowe grupy. Kolejność elementów w kolumnach nie ma znaczenia, więc możesz je dowolnie przestawiać.

Nieprzypisane elementy

Nieprzypisane elementy

„Skrzynka odbiorcza” zawierająca elementy wykryte w ciągu ostatnich 30 dni.

Decyduj, które mają być objęte politykami i zapisuj je jako Bezpieczne lub Niezaufane, przenosząc je do odpowiedniej kolumny.

Możesz również obejmować konkretne grupy docelowe politykami.

Skorzystaj z paska wyszukiwania Nieprzypisane elementy, by znaleźć te, których szukasz.

Niezaufane elementy

Niezaufane elementy

Elementy niebędące częścią bezpiecznej sieci firmowej, które powinny podlegać specjalnej kontroli. Elementy dodawane do tej kategorii mogą być kontrolowane za pomocą szczegółowych polityk danych.

Przykład: Firma blokuje wgrywanie plików na wszystkie strony internetowe. Dział marketingu musi wgrywać różne pliki multimedialne do swojego CMS.

Kiedy URL bloga (np. blog.company.com) zostanie wykryty i pojawi się w liście Nieprzypisane elementy, administrator może przenieść go do kolumny Niezaufane elementy i utworzyć nową politykę danych dla działu marketingu, który od teraz powinien mieć możliwość wgrywania plików.

Bezpieczne elementy

Bezpieczne elementy

Zaufane elementy będące częścią bezpiecznej sieci firmowej (np. adresy poczty pracowników lub partnerów biznesowych, hosting plików będący częścią intranetu, firmowe nośniki danych USB itp.). Elementy dodane do tej kolumny w łatwy sposób można dodać jako wyjątki w politykach danych.

Dobrą praktyką jest klasyfikowanie jako Bezpieczne urządzeń i domen firmowych.

Przykład: Firma stosuje politykę „Blokuj nośniki USB nienależące do firmy”, która pozwala na transfer plików na firmowe nośniki USB (które są uznawane za bezpieczne), ale blokuje transfery na jakiekolwiek inne nośniki USB.

Kiedy po raz pierwszy użyty zostanie nowy firmowy nośnik USB, pojawi się on w kolumnie Nieprzypisane elementy. Administratorzy będą wtedy w stanie przenieść go do kolumny Bezpieczne elementy, tym samym obejmując go polityką „Blokuj nośniki USB nienależące do firmy”.

Safetica ONE 11 - Obszar roboczy: Jak utworzyć grupę docelową?

Dziel elementy na grupy, by móc je lepiej organizować i wykorzystywać przy tworzeniu bardziej szczegółowych polityk.

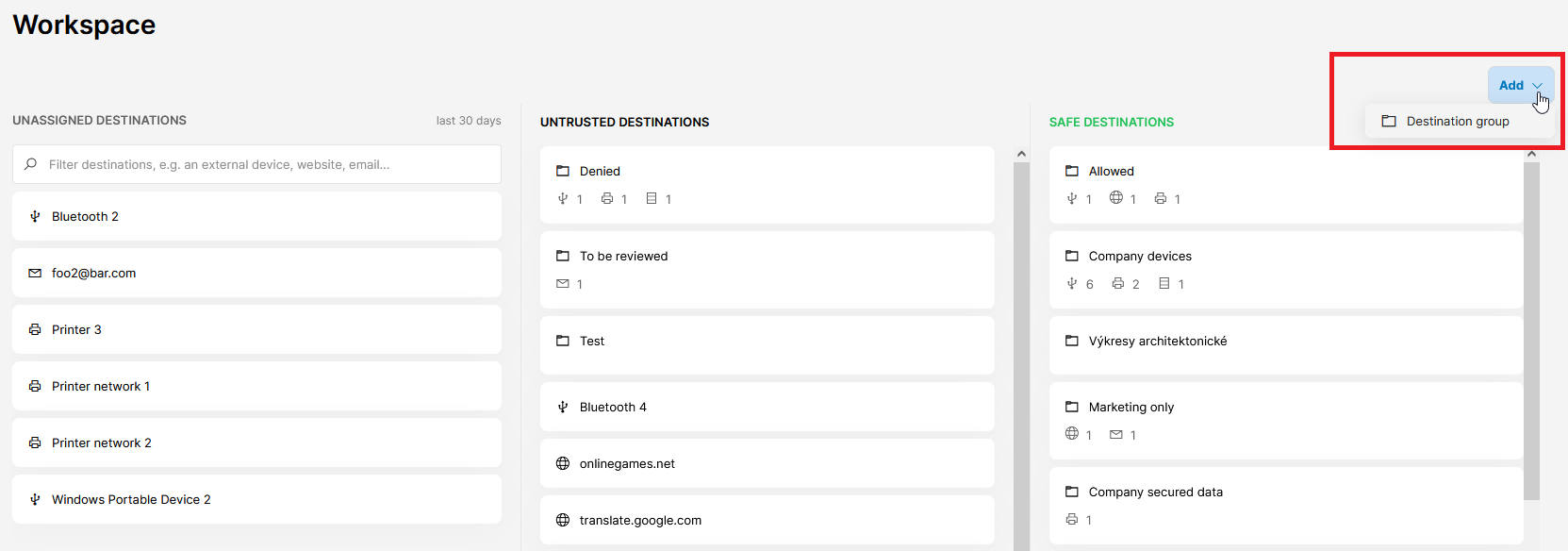

Aby utworzyć nową grupę docelową:

- Przejdź do sekcji Obszar roboczy (Workspace).

- Kliknij Dodaj (Add) > Grupę docelową (Destination group).

- Nazwij swoją grupę.

- Wybierz, czy grupa i elementy będące jej częścią mają być traktowane jako bezpieczne (safe) czy niezaufane (untrusted).

- Nowa grupa pojawi się w odpowiedniej kolumnie.

Grupy można przenosić pomiędzy kolumnami, a także można do nich dodawać elementy, przeciągając je kursorem.

Grupy docelowe opatrzone są niewielkimi ikonami, które określają, ile elementów każdego rodzaju znajduje się w danej grupie.

Możesz również tworzyć nowe grupy docelowe, przeciągając elementy nieprzypisane na inne elementy.

Grupy docelowe opatrzone są niewielkimi ikonami, które określają, ile elementów każdego rodzaju znajduje się w danej grupie.

Tutaj nauczysz się, jak korzystać z utworzonych grup docelowych przy tworzeniu polityk.

Safetica ONE 11 - Obszar roboczy: Jak zarządzać miejscami docelowymi w grupie?

Naucz się przeglądać, przenosić i usuwać miejsca docelowe będące częścią grupy.

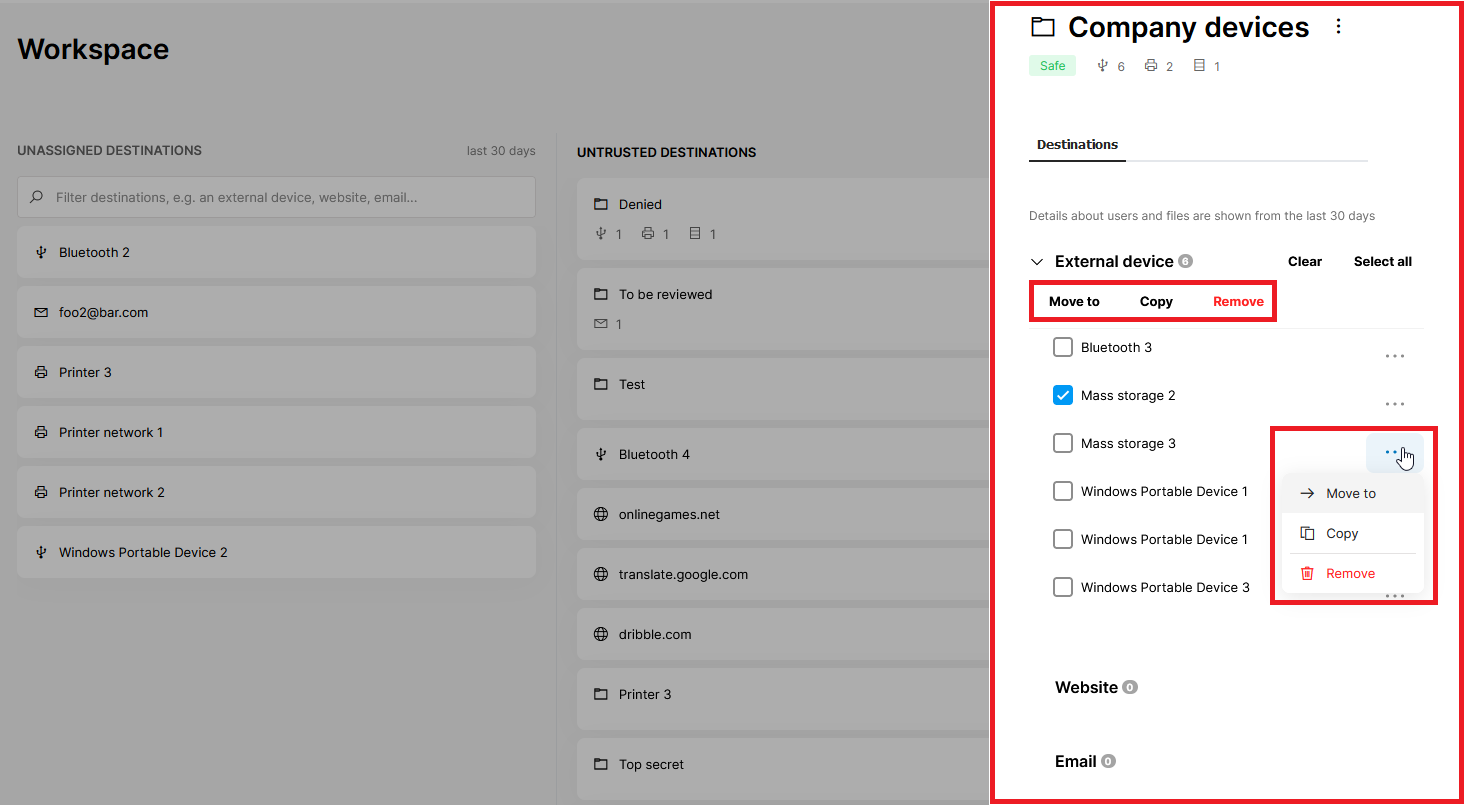

Kliknij właściwą grupę docelową, by otworzyć jej szczegóły i móc wykonywać podstawowe czynności administracyjne.

W zakładce Elementy możesz:

- sprawdzać, które elementy są częścią grupy w podziale na rodzaje (urządzenia zewnętrzne, strony internetowe, skrzynki odbiorcze, drukarki itp.)

- wybierać elementy i przenosić lub kopiować je do innych grup docelowych

- usuwać wybrane miejsca docelowe z grupy

Jeżeli usuniesz elementy niebędące częścią żadnej innej grupy, zostanie ono uznane za niezaklasyfikowane.

Safetica ONE 11 - Obszar roboczy: Jak usunąć grupę docelową?

Dowiedz się, jak usunąć grupę docelową, a także co stanie się z politykami, które z niej korzystały

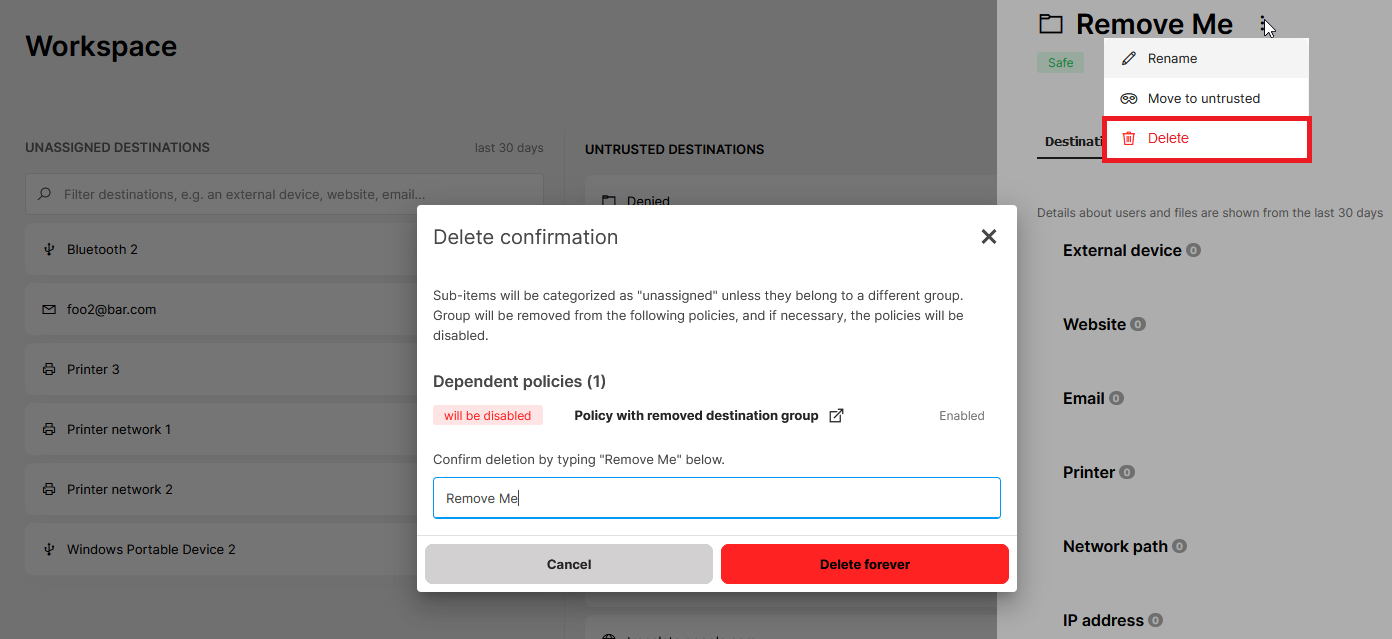

Aby usunąć grupę docelową:

- Przejdź do Obszar roboczy (Workspace), a następnie kliknij wybraną grupę docelową, by uzyskać dostęp do szczegółowych informacji.

- Kliknij i wybierz Usuń (Delete).

- Pojawi się prośba o potwierdzenie.

- Wpisz nazwę grupy docelowej, którą chcesz usunąć, a następnie kliknij Usuń na zawsze (Delete forever).

Miejsca docelowe niebędące częścią żadnej innej grupy zostaną uznane za niezaklasyfikowane.

Co stanie się z politykami, które korzystały z usuniętej grupy docelowej?

Jeżeli grupa docelowa była używana przez jakiekolwiek polityki, okienko dialogowe będzie zawierać listę takich polityk zależnych. Możesz je kliknąć, by wyświetlić szczegółowe informacje.

- Jeżeli dana polityka korzysta z kilku grup docelowych, to skasowana grupa zostanie z niej usunięta, ale poza tym polityka pozostanie bez zmian.

- Jeżeli polityka zawiera tylko jedną grupę docelową, to po jej skasowaniu zostanie ona dezaktywowana i zaklasyfikowana jako wadliwa.

Przykład: Firma korzysta z polityki chroniącej urządzenia firmowe będące częścią grupy docelowej Bezpieczne elementy. Zobacz, co się stanie z polityką, kiedy administrator usunie tę grupę.

Safetica ONE 11 – Polityki: jak działają w Safetica ONE 11?

Korzystaj z polityk, by chronić swoje dane oraz kontrolować zachowanie aplikacji i korzystanie ze stron internetowych.

W sekcji Polityki znajdziesz listę polityk chroniących dane, kontrolujących korzystanie z aplikacji i monitorujących odwiedzane strony internetowe. Możesz również tworzyć polityki audytu do rejestrowania działań związanych z danymi.

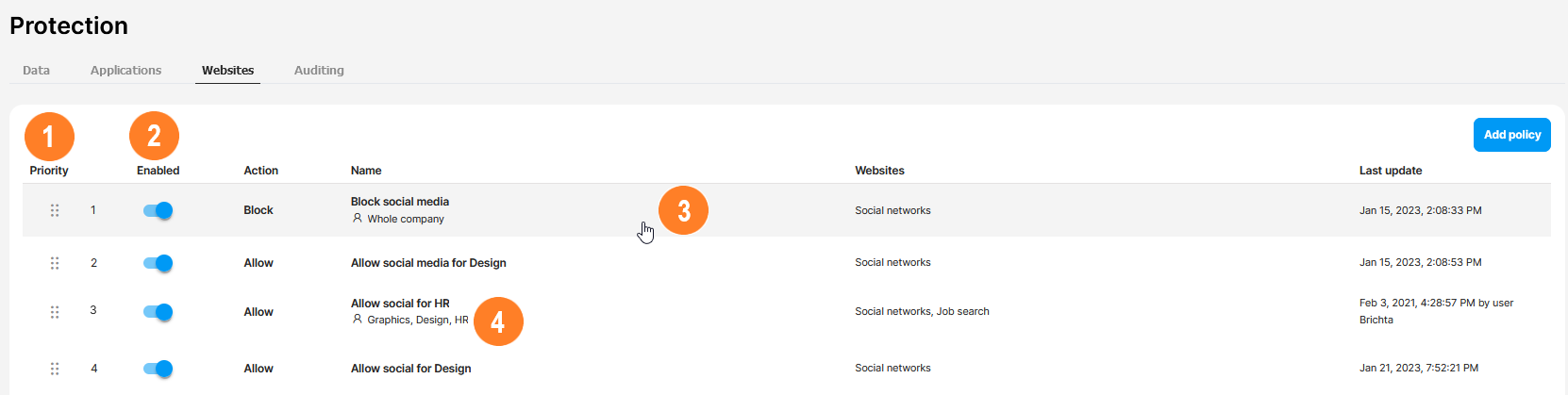

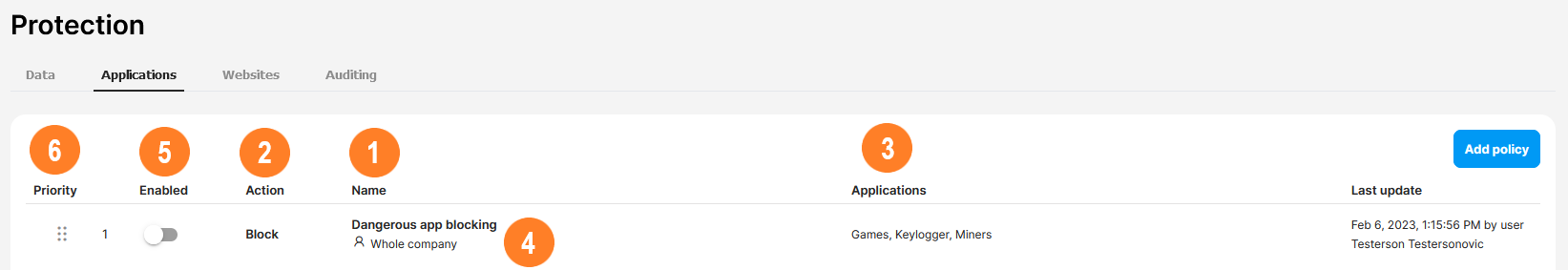

W zakładkach Polityki (Protection) znajdziesz listę polityk oraz:

Miejsce w zajmowane przez każdą z nich w hierarchii.

Miejsce w zajmowane przez każdą z nich w hierarchii.

Miejsce każdej z nich możesz zmieniać, przeciągając polityki na właściwe pozycje.

Stan polityki, tj. Włączone lub Wyłączone.

Stan polityki, tj. Włączone lub Wyłączone.

Polityki oznaczone jako Wyłączone nie są ewaluowane.

Klikając na politykę, otrzymasz dostęp do szczegółowych informacji na jej temat.

Klikając na politykę, otrzymasz dostęp do szczegółowych informacji na jej temat.

Każda polityka może obejmować konkretnych użytkowników, urządzenia lub zespoły.

Każda polityka może obejmować konkretnych użytkowników, urządzenia lub zespoły.

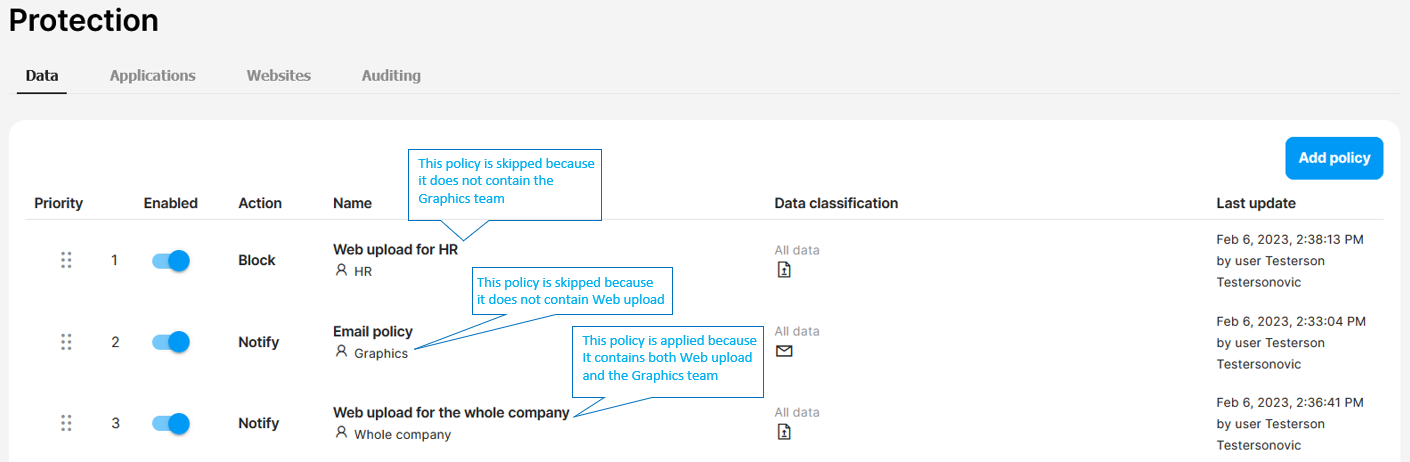

Jak działają polityki w Safetica ONE 11?

Polityki w Safetica ONE 11 są uszeregowane w oparciu o ich priorytet  i są ewaluowane w kolejności od pierwszej do ostatniej pozycji na liście.

i są ewaluowane w kolejności od pierwszej do ostatniej pozycji na liście.

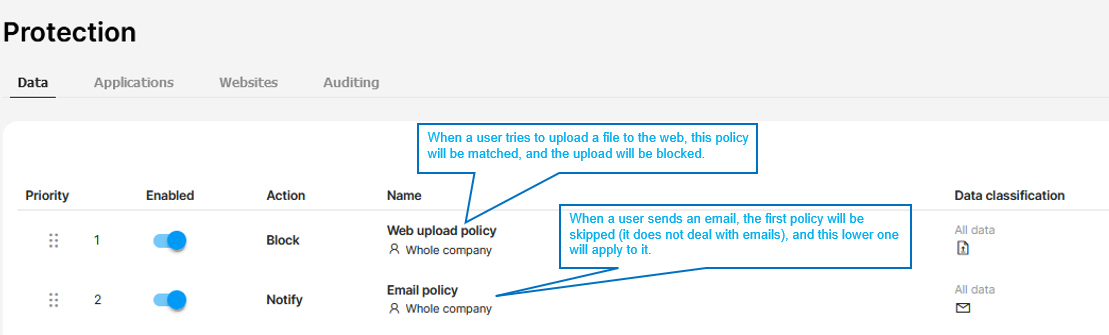

- Stosowana jest zawsze pierwsza polityka spełniająca kryteria.

- Jeżeli kryteria jednej z polityk zostały spełnione, wykonywane jest związane z nią działanie.

- Każda polityka składa się z kilku sekcji (np. rodzajów miejsc docelowych lub użytkowników), które są ewaluowane oddzielnie.

- Polityka ma zastosowanie wtedy, gdy WSZYSTKIE z jej sekcji są spełnione (relacja między sekcjami typu ORAZ).

- Jeżeli dana polityka nie spełnia wszystkich kryteriów, ewaluacji poddawane są polityki znajdujące się niżej w hierarchii do momentu znalezienia polityki spełniającej wszystkie kryteria.

- Jeżeli taka polityka nie zostanie znaleziona, nie zostaną podjęte żadne działania.

Nowe polityki domyślnie znajdują się na samej górze listy. Możesz zmieniać ich miejsce w hierarchii, przenosząc je kursorem na właściwe miejsce.

Przykład: Jeżeli znaleziona zostanie polityka, która spełnia kryteria dotyczące wgrywania plików, przypisane do niej działanie zostanie wykonane, a polityki dotyczące wgrywania nie będą dalej ewaluowane. Ewaluacja będzie jednak nadal przeprowadzana dla innych działań (np. związanych z pocztą). Ewaluacji poddawane będą polityki znajdujące się niżej w hierarchii, aż do znalezienia pierwszej, która spełnia wymagania.

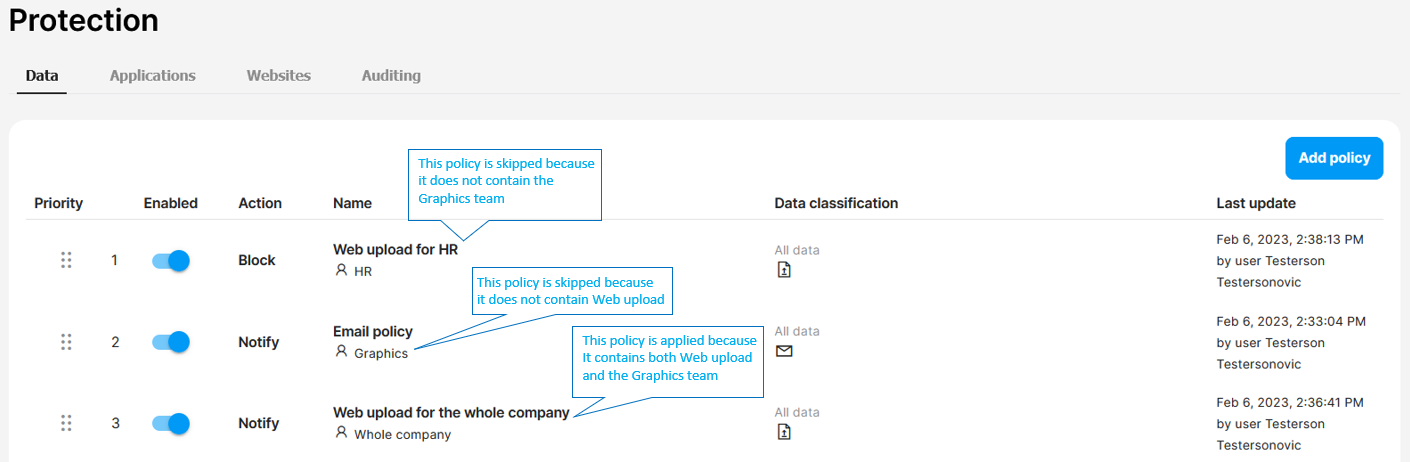

Przykład: Aktywne są 3 polityki utworzone przez administratora. Użytkownik z zespołu graficznego wgrał plik do sieci. Polityka, która nie obejmuje tego zespołu, jest pomijana. Druga polityka obejmuje ten zespół, ale nie obejmuje wgrywania plików do sieci, dlatego ona też zostaje pominięta. Zostaje zastosowana trzecia polityka, będąca polityką ogólną obejmującą całą firmę.

Logika ta jest stosowana we wszystkich zakładkach dotyczących polityk.

Safetica ONE 11 – Polityki: jak je tworzyć i usuwać?

Z tego artykułu dowiesz się:

Jak tworzyć polityki?

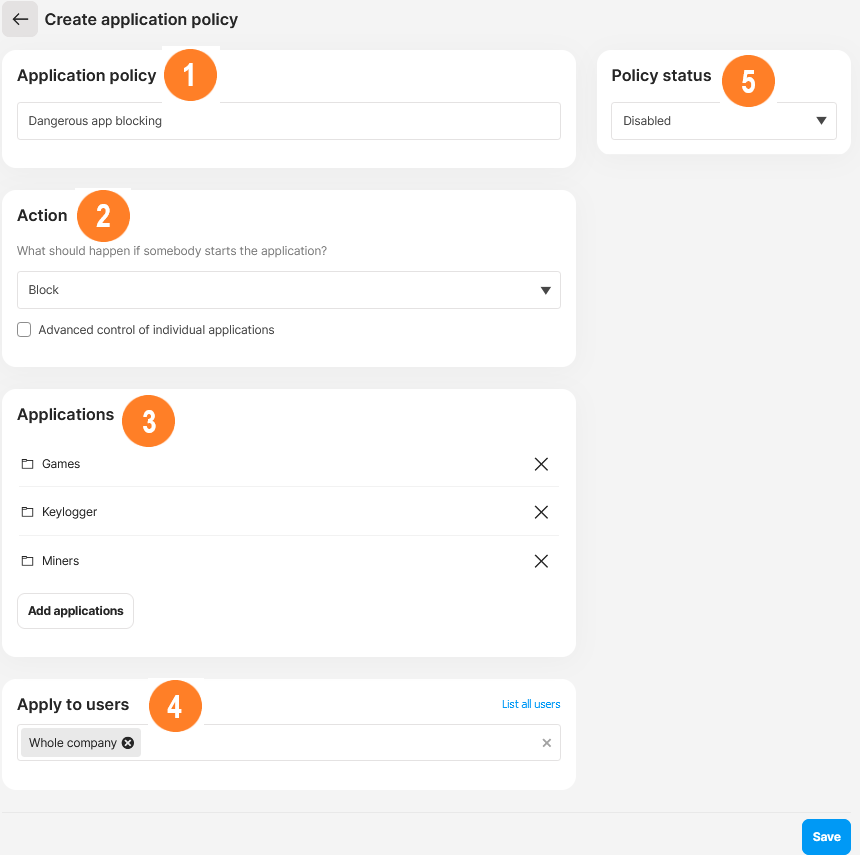

Wszystkie polityki w Safetica ONE 11 mają podobną budowę i podlegają takiemu samemu procesowi ewaluacji. Dla każdej polityki należy określić:

Nazwę

Nazwę

Jakie działania mają być podjęte, kiedy zostanie aktywowana (np. czy granie w gry lub przeglądanie Facebooka ma być dozwolone, czy też zablokowane).

Jakie działania mają być podjęte, kiedy zostanie aktywowana (np. czy granie w gry lub przeglądanie Facebooka ma być dozwolone, czy też zablokowane).

Możesz ustawić to samo działanie dla wszystkich reguł polityki lub zaznaczyć pole Zaawansowana kontrola poszczególnych typów operacji, dzięki któremu ustawisz działanie dla każdej reguły z osobna.

Które aplikacje, strony lub dane mają być objęte

Które aplikacje, strony lub dane mają być objęte

Którzy użytkownicy, zespoły lub urządzenia mają być objęte

Którzy użytkownicy, zespoły lub urządzenia mają być objęte

Status polityki (jeżeli wybierzesz Wyłączone, polityka nie będzie uwzględniana w ewaluacjach).

Status polityki (jeżeli wybierzesz Wyłączone, polityka nie będzie uwzględniana w ewaluacjach).

Priorytet – ponieważ polityki są ewaluowane w oparciu o ich pozycję na liście, wystarczy przeciągnąć nowo utworzoną politykę na właściwe miejsce.

Priorytet – ponieważ polityki są ewaluowane w oparciu o ich pozycję na liście, wystarczy przeciągnąć nowo utworzoną politykę na właściwe miejsce.

Przykład: Możesz utworzyć politykę, która uniemożliwi zespołowi deweloperskiemu granie w gry komputerowe.

- Przejdź do Polityki (Protection) > Aplikacje (Applications) i kliknij Dodaj politykę (Add policy).

- Wpisz nazwę polityki.

- W sekcji Czynność (Action) wybierz Blokuj (Block).

- Kliknij Dodaj aplikacje, by dodać aplikacje, które chcesz kontrolować. W zakładce Kategorie możesz wybrać odpowiednie kategorie aplikacji – wybierz kategorię Gry. Możesz również wyszukać konkretne gry zainstalowane na urządzeniach firmowych w sekcji Aplikacje. Wyszukiwanie obejmuje kilka kolumn, więc możesz np. szukać w oparciu o konkretnego dewelopera.

- Wybierz użytkowników, którzy mają zostać objęci polityką. W naszym przypadku jest to zespół Development. Możesz wpisać jego nazwę bezpośrednio w pasek wyszukiwania lub dodać go przez drzewo użytkowników, klikając link Lista użytkowników (List of users).

- Aktywuj (Enable) politykę w Status polityki (Policy status).

- Zapisz politykę. Znajdziesz ją na samej górze listy.

- Przeciągnij nowo utworzoną politykę na właściwe miejsce.

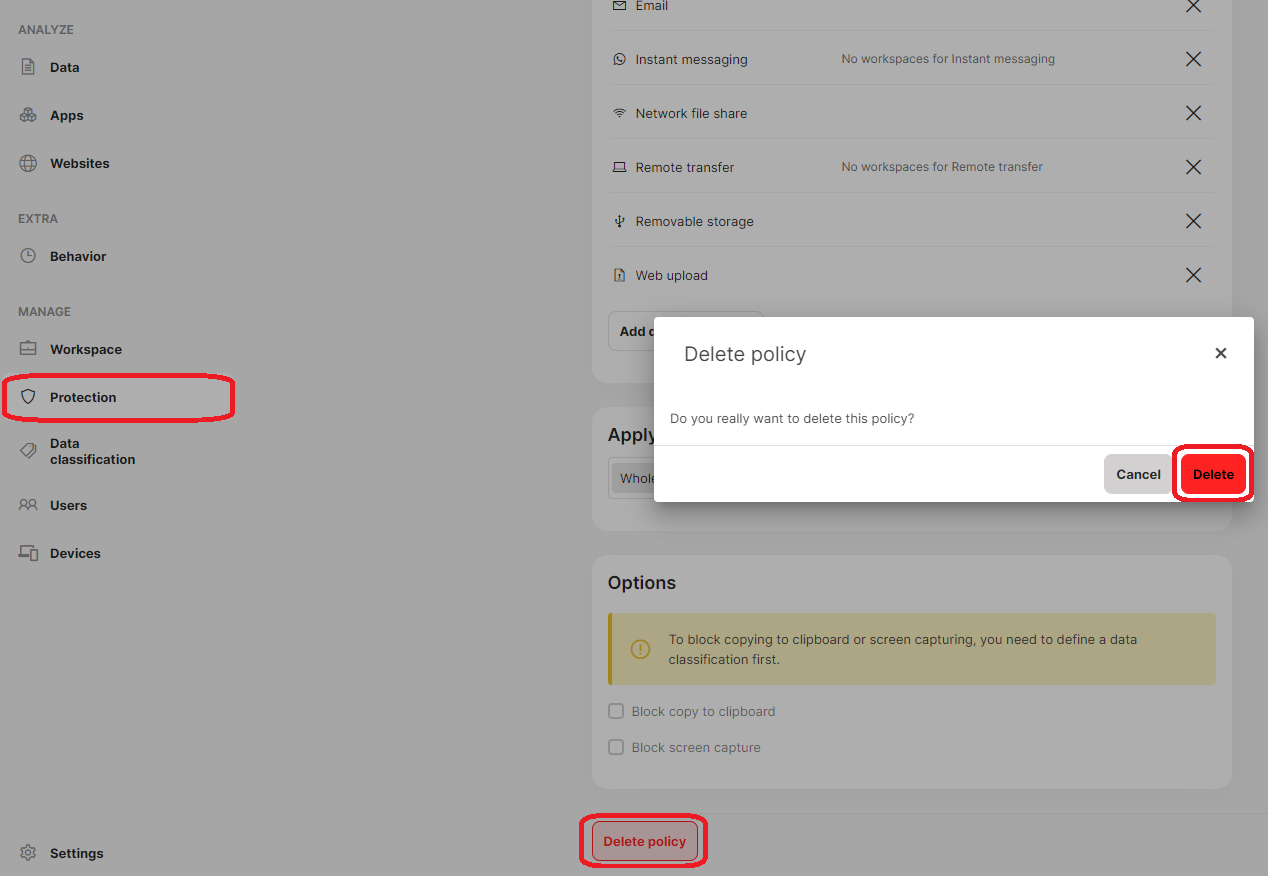

Jak usuwać polityki?

Przejdź do Polityki i kliknij politykę, którą chcesz usunąć. Kliknij Usuń politykę na samym dole strony.

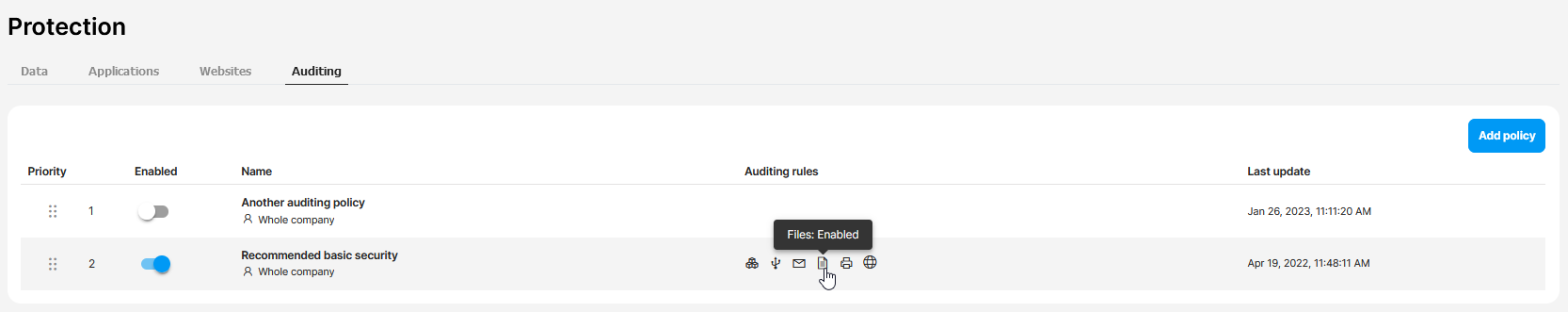

Safetica ONE 11 – Polityki audytu: jak to działa?

Wybieraj, jakie działania związane z danymi mają być zapisywane.

W sekcji Polityki (Protection) > Audytowanie (Auditing) możesz konfigurować, które działania związane z danymi mają być zapisywane w Safetica, a także kto ma otrzymywać informacje na ich temat. Wyniki audytów znajdują się w sekcji Dane (Data) i mogą służyć skuteczniejszej implementacji polityk ochronnych.

Audytowanie można aktywować/dezaktywować dla:

- Aplikacji – Safetica zapisuje czynności wykonywane w aplikacjach.

- Urządzeń – Safetica zapisuje podłączanie/odłączanie dysków przenośnych USB (pamięci flash, dysków zewnętrznych itp.).

- E-maili – Safetica zapisuje wszystkie wiadomości e-mail. Widoczność niektórych rekordów dotyczących poczty zależy od zakupionej licencji.

- Plików – Safetica zapisuje działania na plikach wykonywane przez użytkowników (otwieranie, przesyłanie itp.).

- Drukowania – Safetica zapisuje drukowanie.

- Stron internetowych – Safetica zapisuje odwiedzane strony.

Przykład: Jeżeli zdecydujesz się aktywować audyt plików, Safetica będzie zapisywać wszystkie działania na plikach (np. otwieranie i przesyłanie plików przez użytkowników). Jeżeli chcesz dezaktywować audyt plików jedynie dla zespołu deweloperskiego, ale ma on być aktywny dla reszty firmy, możesz utworzyć „politykę-wyjątek” – audyt plików będzie w niej nieaktywny dla deweloperów. Nie zapomnij ustawić wyjątku powyżej polityki ogólnej na liście.

Tutaj dowiesz się, jak tworzyć polityki.

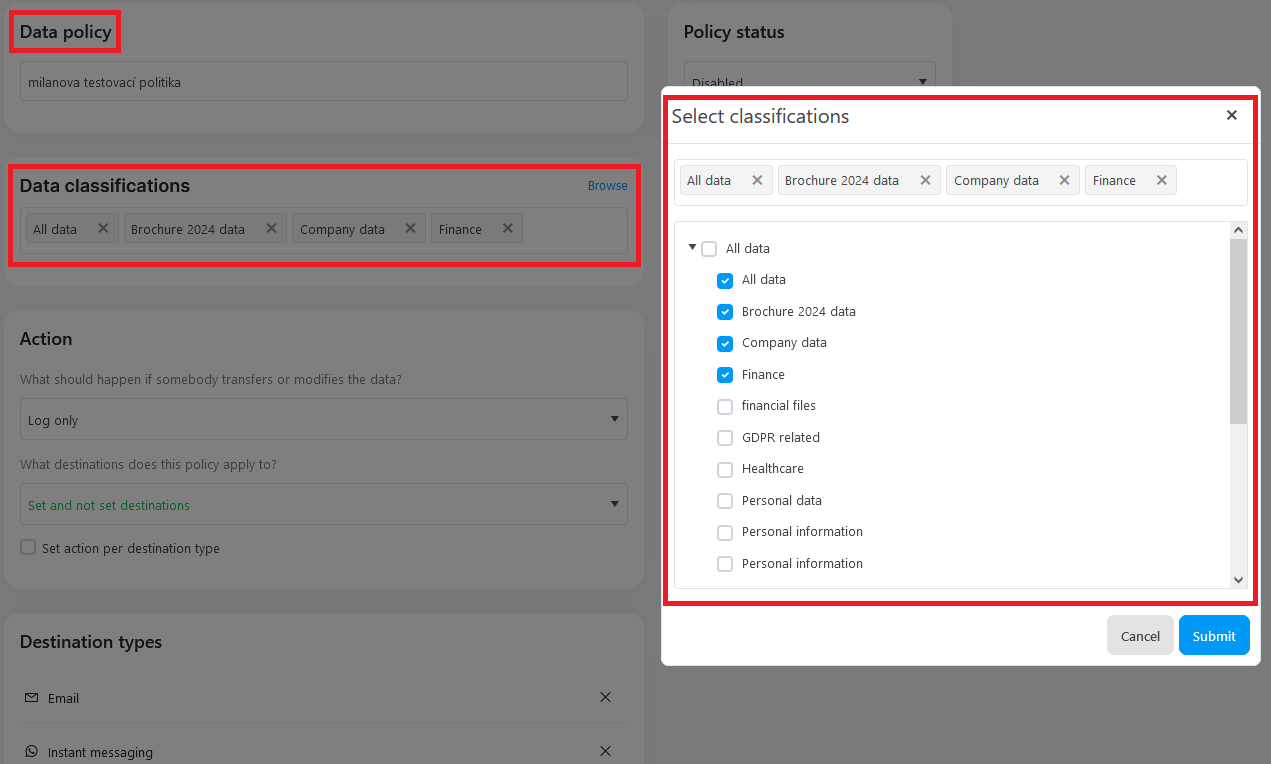

Safetica ONE 11 – Polityki danych: jak to działa?

Chroń dane swojej firmy przed wyciekiem.

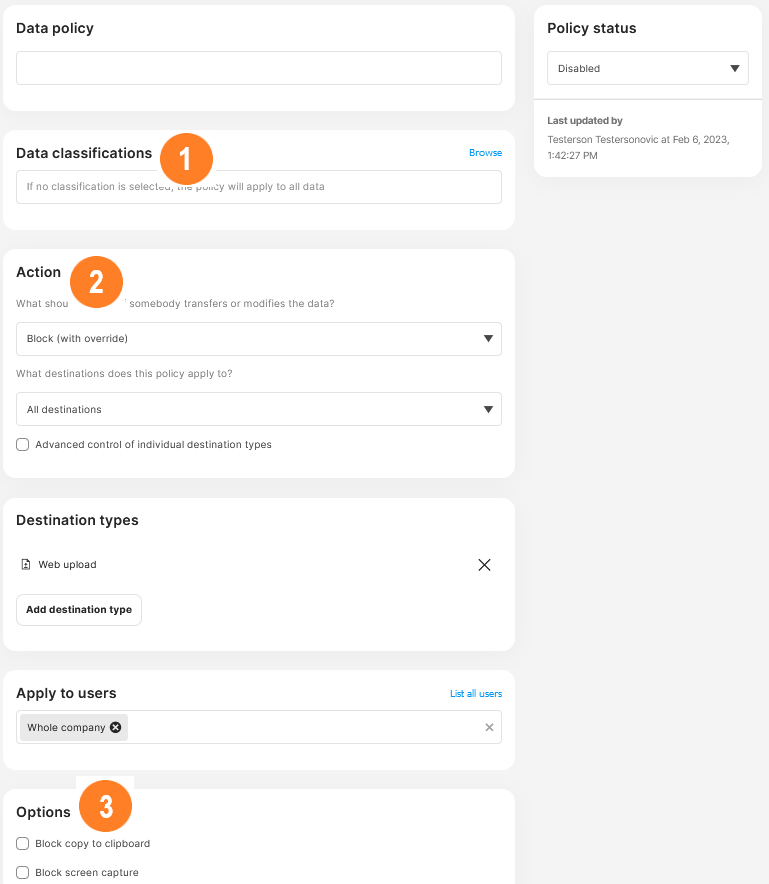

Tworzenie polityk danych to działanie bardziej złożone niż tworzenie polityk dla aplikacji, stron i audytów. Chociaż działają one podobnie, te pierwsze mają więcej sekcji, które należy skonfigurować.

Te sekcje to:

Sekcja Opcje, obejmująca schowek i zrzuty ekranu

Sekcja Opcje, obejmująca schowek i zrzuty ekranu

Dodatkowo z tego artykułu dowiesz się, na czym polega ewaluacja polityk danych.

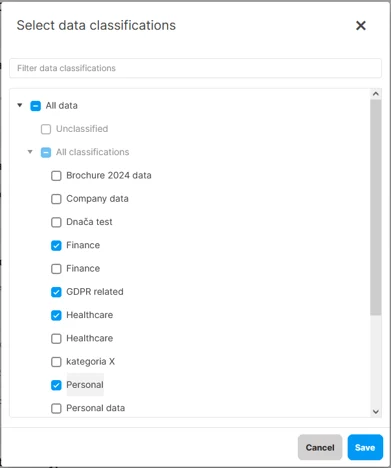

Sekcja Klasyfikacja danych (Data classification)

Sekcja Klasyfikacja danych (Data classification)

Tutaj określisz, jakie dane mają być objęte polityką. Kliknij Przeglądaj (Browse) i wybierz jedną lub kilka dostępnych klasyfikacji (o tym, jak utworzyć klasyfikację, dowiesz się tutaj). Możesz też wpisać nazwę klasyfikacji w pasek wyszukiwania.

Jeżeli wybierzesz Wszystkie dane (All Data), polityka będzie obejmować wszystkie transfery plików do wybranych miejsc docelowych (np. wszystkie dane wysłane pocztą elektroniczną, wszystkie dane przesłane do sieci, wszystkie dane skopiowane na nośniki zewnętrzne itp.). Tego rodzaju ogólne polityki świetnie sprawdzają się w przypadku ustanawiania ogólnych ograniczeń dotyczących dozwolonych zachowań.

W trakcie ewaluacji polityka stosowana jest do plików, które spełniają kryteria KTÓREJKOLWIEK (ANY) z jej klasyfikacji (relacja między klasyfikacjami danych typu LUB (OR)).

Klasyfikacje, które są oznaczone jako Wyłączone, nie są wyświetlane w politykach.

Sekcja Czynność (Action)

Sekcja Czynność (Action)

Możesz wybrać, które działania będą wykonywane, kiedy polityka zostanie aktywowana:

- Zezwól – w przypadku wykrycia czynności spełniającej kryteria nie zostanie utworzony żaden log.

- Zapisz w dzienniku – polityka tworzy w tle logi czynności dozwolonych oraz tych, które ją naruszają.

- Powiadom – użytkownik jest powiadamiany o tym, że jego działanie narusza politykę. Jeżeli wykona zabronione działanie, zostanie ono zarejestrowane. Dozwolone działania również są rejestrowane. Safetica nie rejestruje: usuwania, tworzenia, zmiany nazwy, kopiowania/przenoszenia w obrębie tego samego dysku fizycznego (wyjątek: miejscem docelowym jest folder w chmurze).

- Blokuj – czynności naruszające politykę są blokowane i rejestrowane. Dozwolone działania są jedynie rejestrowane.

- Blokuj (z możliwością zastąpienia) – niektórzy użytkownicy mają uprawnienia do ignorowania blokad nakładanych przez polityki, jeżeli istnieje ku temu dobry powód. Takie działania są rejestrowane.

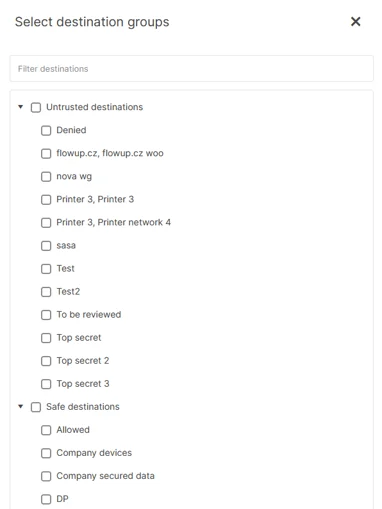

Możesz również wybierać, które elementy w przestrzeni roboczej mają być objęte daną polityką:

- Wszystkie elementy – polityka będzie obejmować wszystkie miejsca docelowe w przestrzeni roboczej

- Wszystkie z wyjątkiem strefy zaufanej – polityka będzie obejmować miejsca docelowe z kolumn Nieprzypisane (Unassigned) i Niezaufany (Untrusted)

- Tylko zaufane – polityka obejmować będzie tylko miejsca uznawane za bezpieczne

- Tylko nieprzypisane – polityka obejmować będzie tylko miejsca niezaklasyfikowane

- Inne... – możesz wybrać konkretne grupy docelowe, które mają być objęte polityką

Przykład: W firmie zablokowane jest wgrywanie plików na platformy hostingowe. Wyjątkiem jest platforma działająca w obrębie intranetu firmy, która jest uznawana za bezpieczne miejsce docelowe będące częścią obszaru roboczego firmy.

Opcje dotyczące schowka i zrzutów ekranu

Opcje dotyczące schowka i zrzutów ekranu

Tutaj możesz wybrać, czy chcesz zablokować kopiowanie elementów do schowka lub tworzenie zrzutów ekranu. (dozwolone jest do 160 symboli bez poufnej zawartości, więcej niż 160 symboli jest zawsze blokowanych)

Opcje te są dostępne jedynie wtedy, gdy wybierzesz klasyfikację danych w sekcji  .

.

Na czym polega ewaluacja polityk danych

Polityki danych podlegają temu samemu systemowi ewaluacji, co polityki dotyczące aplikacji, stron internetowych i audytów.

Polityka jest stosowana wtedy, gdy WSZYSTKIE (ALL) z jej sekcji są spełnione (relacja między sekcjami typu ORAZ (AND)). W przeciwnym razie ewaluacji podlegają polityki o niższym priorytecie.

Przykład: Aktywne są 3 polityki utworzone przez administratora. Użytkownik z zespołu graficznego wgrał plik do sieci. Polityka, która nie obejmuje tego zespołu, jest pomijana. Druga polityka obejmuje ten zespół, ale nie obejmuje wgrywania plików do sieci, dlatego ona też zostaje pominięta. Zostaje zastosowana trzecia polityka, będąca polityką ogólną obejmującą całą firmę.

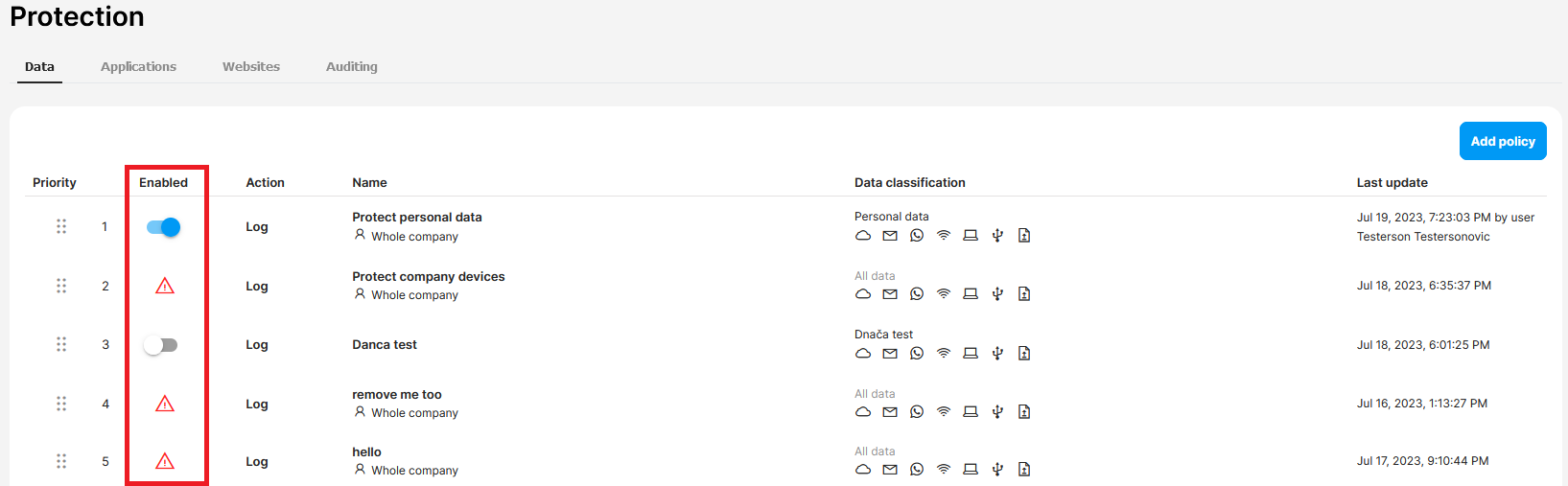

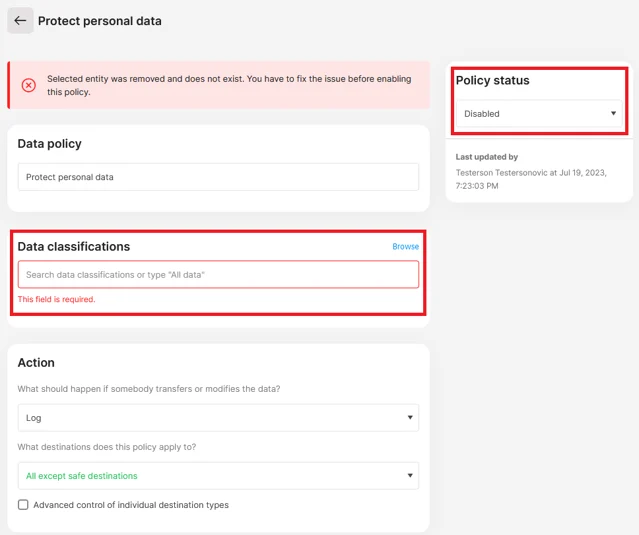

Safetica ONE 11 – Nieprawidłowe polityki: jak je rozpoznać i naprawić?

Dowiedz się, skąd biorą się błędy w politykach i jak je rozwiązać.

Nieprawidłowe polityki pozostają nieaktywne i są one oznaczone symbolem ![]() na liście polityk.

na liście polityk.

Polityka może być nieprawidłowa z powodu:

- usunięcia jedynej grupy docelowej, do której polityka była przypisana

- usunięcia jedynej klasyfikacji danych, do której polityka się odnosiła

- usunięcia jedynego użytkownika/zespołu, do którego polityka była przypisana

Jak naprawić nieprawidłową politykę?

Aby naprawić wadliwą politykę:

- Przejdź do Polityki (Protection) i kliknij na nieprawidłową politykę, aby wyświetlić szczegóły.

- Szczegóły problemu są oznaczone czerwonym banerem, a brakujące wartości są wyróżnione tym samym kolorem.

- Po naprawieniu problemu możesz zapisać (save) politykę i ponownie ją aktywować (enable it).

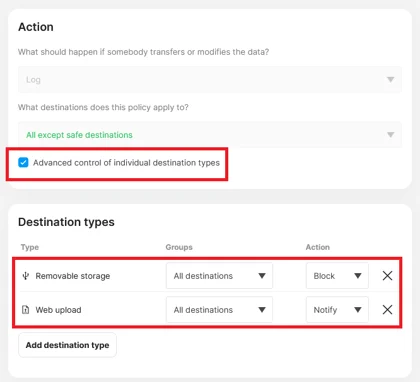

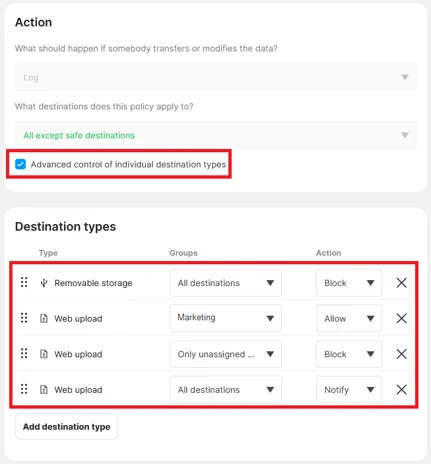

Safetica ONE 11 – Polityki: zaawansowane opcje kontroli

Dowiedz się, jak tworzyć bardziej szczegółowe reguły polityk.

W Safetica ONE 11 możesz ustawić to samo działanie dla wszystkich reguł polityki lub zaznaczyć pole Zaawansowana kontrola poszczególnych typów operacji, dzięki któremu ustawisz działanie dla każdej reguły z osobna.

Lista reguł ewaluowana jest od góry do dołu, czyli stosowana będzie zawsze pierwsza pasująca reguła.

Przykład: Administrator chce zablokować wszystkie transfery plików na nośniki wymienne i ustawić powiadomienia dla użytkowników, którzy próbują wgrywać pliki do Internetu. W tym celu może on utworzyć dwie oddzielne polityki (jedną obejmująca wgrywanie plików do Internetu, drugą obejmująca nośniki wymienne) lub zaznaczyć pole Zaawansowana kontrola poszczególnych typów operacji (Advanced control) i utworzyć oba ograniczenia jako dwie reguły w ramach jednej polityki.

Opcja Zaawansowana kontrola poszczególnych typów operacji pozwala również ustawiać różne działania dla każdego miejsca docelowego (np. w zależności od miejsca docelowego, do którego przesyłane są dane).

Przykład: Administrator zdaje sobie sprawę z tego, że wgrywanie plików powinno rządzić się innymi zasadami w zależności od działu. Dlatego postanawia dodać regułę zezwalającą na wgrywanie plików przez dział marketingu, umiejscawiając ją najwyżej w hierarchii. Następnie tworzy regułę blokującą transfer plików do niezaufanych miejsc docelowych, umiejscawiając ją poniżej poprzedniej reguły.

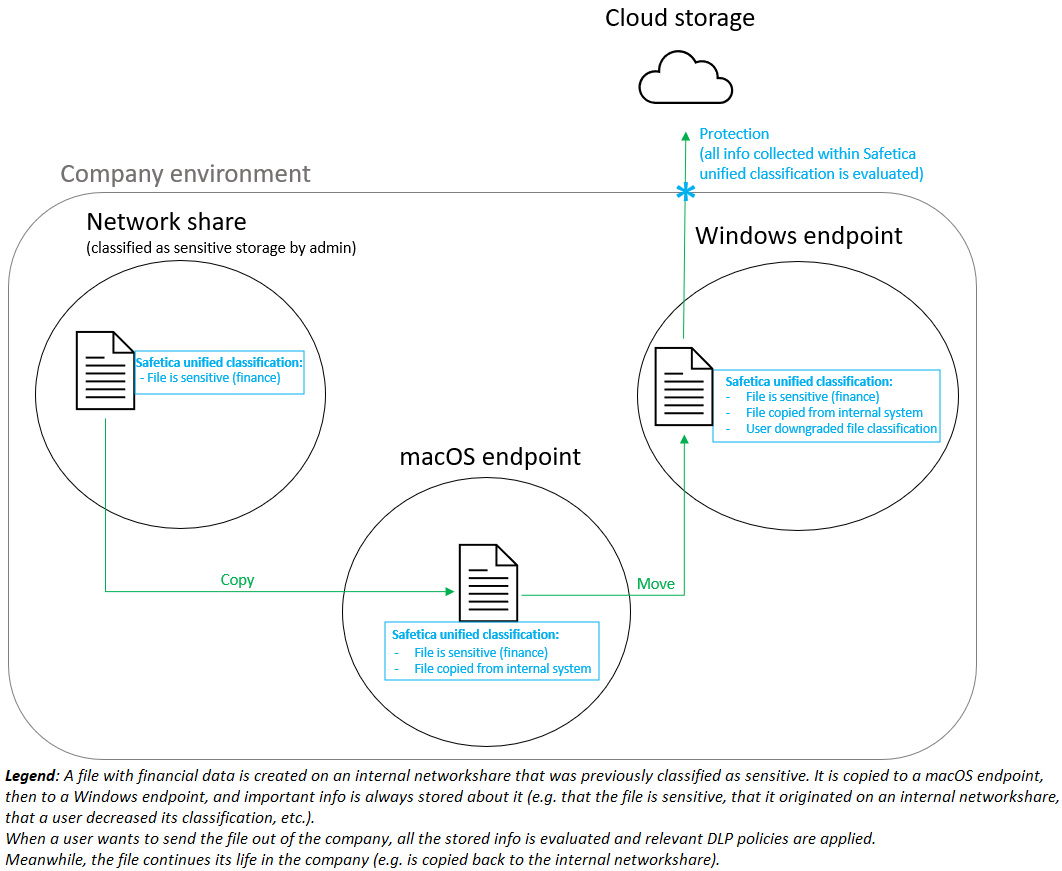

Naszym głównym celem jest połączenie wszystkich używanych przez nas w przeszłości technologii klasyfikacji w jedno proste w użyciu rozwiązanie oraz zwiększenie skuteczności naszych metod.

Z tego artykułu dowiesz się:

Czym jest zunifikowana klasyfikacja Safetica?

Zunifikowana klasyfikacja Safetica to innowacyjne rozwiązanie, które stanowić będzie nowy wymiar klasyfikacji danych, znacząco poprawiając bezpieczeństwo i komfort użytkowania. Będzie ona korzystać ze wszystkich informacji o poszczególnych plikach. Zamiast ewaluacji pojedynczych aspektów pod uwagę brane będą różne informacje zgromadzone podczas cyklu życia danego pliku. Nasza ochrona DLP i ocena ryzyka staną się dzięki temu jeszcze skuteczniejsze. Technologia ta będzie niezależna od platformy, tzn. będzie działać w połączeniu z różnymi sposobami przechowywania danych, w tym chmurą, sieciami, Google Drive i macOS. Umożliwi ona również synchronizację danych pomiędzy wieloma punktami końcowymi. Celem jest gromadzenie informacji i ochrona w następujący sposób:

Proces unifikacji – teraz i w przyszłości

Ponieważ stworzenie zunifikowanej klasyfikacji to bardzo złożony proces, pracę podzieliliśmy na etapy.

Korzyści dostępne w Safetica ONE 11:

- Zunifikowana klasyfikacja Safetica łączy wszystkie używane przez nas w przeszłości technologie klasyfikacji danych (np. wrażliwa treść, reguły kontekstowe i klasyfikacja właściwości plików) w jedno proste w użyciu rozwiązanie. Taka klasyfikacja jest w stanie łączyć różne elementy i technologie.

- Żadna z klasyfikacji nie ma pierwszeństwa nad innymi. Pod uwagę brana jest każda z nich, a sposób ochrony ustalany jest na bazie odpowiednich polityk ochronnych i ich hierarchii.

- Polityki ochronne mogą określać zachowanie dowolnej liczby klasyfikacji – nie musisz już tworzyć specjalnych polityk dla każdej klasyfikacji. Jeżeli w ramach polityki określisz kilka klasyfikacji danych, polityka będzie obejmować je WSZYSTKIE. Relacja to w tym przypadku „LUB”, nie „ORAZ”, jak w przypadku Safetica 10 (relacja „ORAZ” jest możliwa w przypadku konfiguracji klasyfikacji danych).

- Polityki ochronne wspierają te same miejsca docelowe i sytuacje bez względu na rodzaj danych. Wyjątki:

- Klasyfikacja oparta jedynie na właściwościach plików nie obejmuje drukowania, schowka (w tym schowka w RDP) i udostępniania ekranu.

- Miejsce docelowe Git objęte jest jedynie politykami obejmującymi wszystkie dane (Git nie może być objęty klasyfikacją konkretnych danych).

- Polityki ochronne są również dostępne na macOS, ale pomiędzy systemami Windows i macOS mogą nadal występować różnice w zachowaniu.

- Niektóre ustawienia analizy treści są teraz definiowane globalnie:

Plany na przyszłość:

- Integracja klasyfikacji zewnętrznych ze zunifikowaną klasyfikacją Safetica.

- Przeniesienie zunifikowanej klasyfikacji Safetica na macOS.

- Zadbanie o to, by klasyfikacja przetrwała transfer pomiędzy punktami końcowymi i transformacje (np. kompresję ZIP) bez względu na rodzaj pliku.

- Gromadzenie i porównywanie informacji z punktów końcowych i usług w chmurze, gwarantujące widoczność i umożliwiające reagowanie na zaawansowane zagrożenia.

Safetica ONE 11 – Klasyfikacja danych w Safetica ONE 11

Jeżeli chcesz chronić konkretne dane firmowe, najpierw konieczne będzie zdefiniowanie klasyfikacji danych.

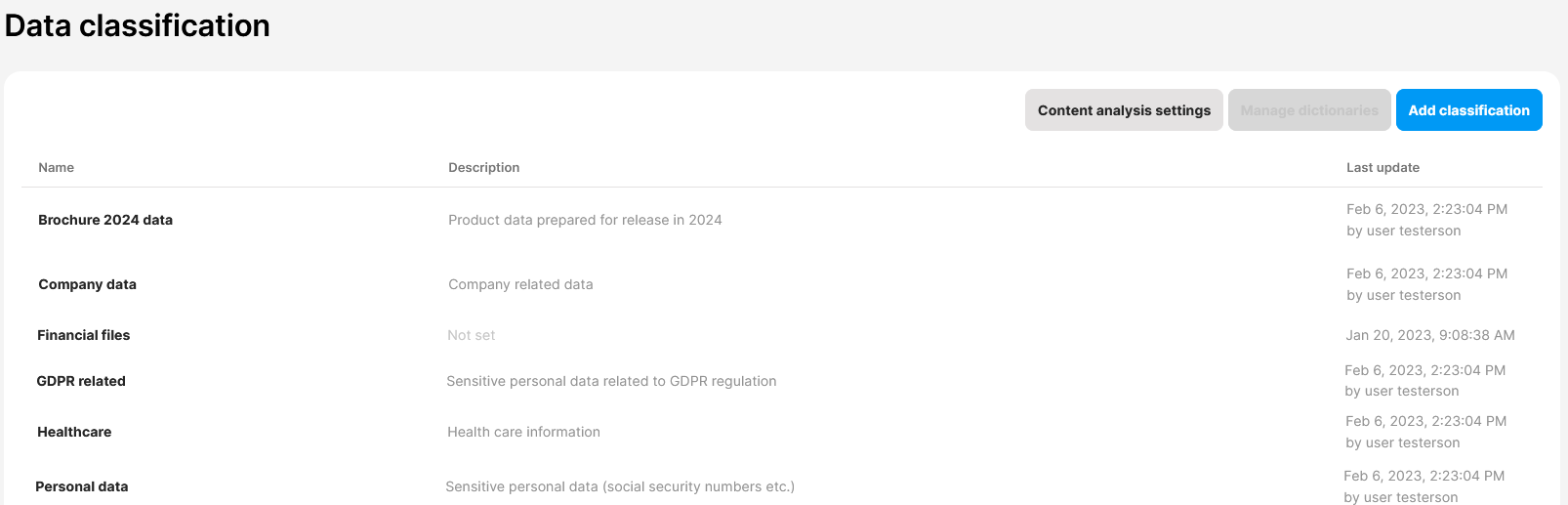

Klasyfikacje danych (Data classification) pozwalają definiować, które dane mają być traktowane jako wrażliwe (np. dane osobowe, numery kart płatniczych, dane wyjściowe wybranych aplikacji itp.), a także pomagają grupować pliki w zależności od tego, kto, gdzie i w jaki sposób może na nich pracować. Klasyfikacje danych mogą być wykorzystywane do tworzenia polityk wykrywających i zabezpieczających pliki zawierające wrażliwe dane.

W sekcji Klasyfikacja danych znajdziesz utworzoną przez Ciebie listę klasyfikacji oraz informacje na temat tego, kiedy były one aktualizowane po raz ostatni.

Klasyfikacje danych nie są uszeregowane pod względem ważności – są wymienione w kolejności alfabetycznej. Ewaluacja klasyfikacji i sposób ochrony są zależne od powiązanych polityk ochronnych i ich hierarchii.

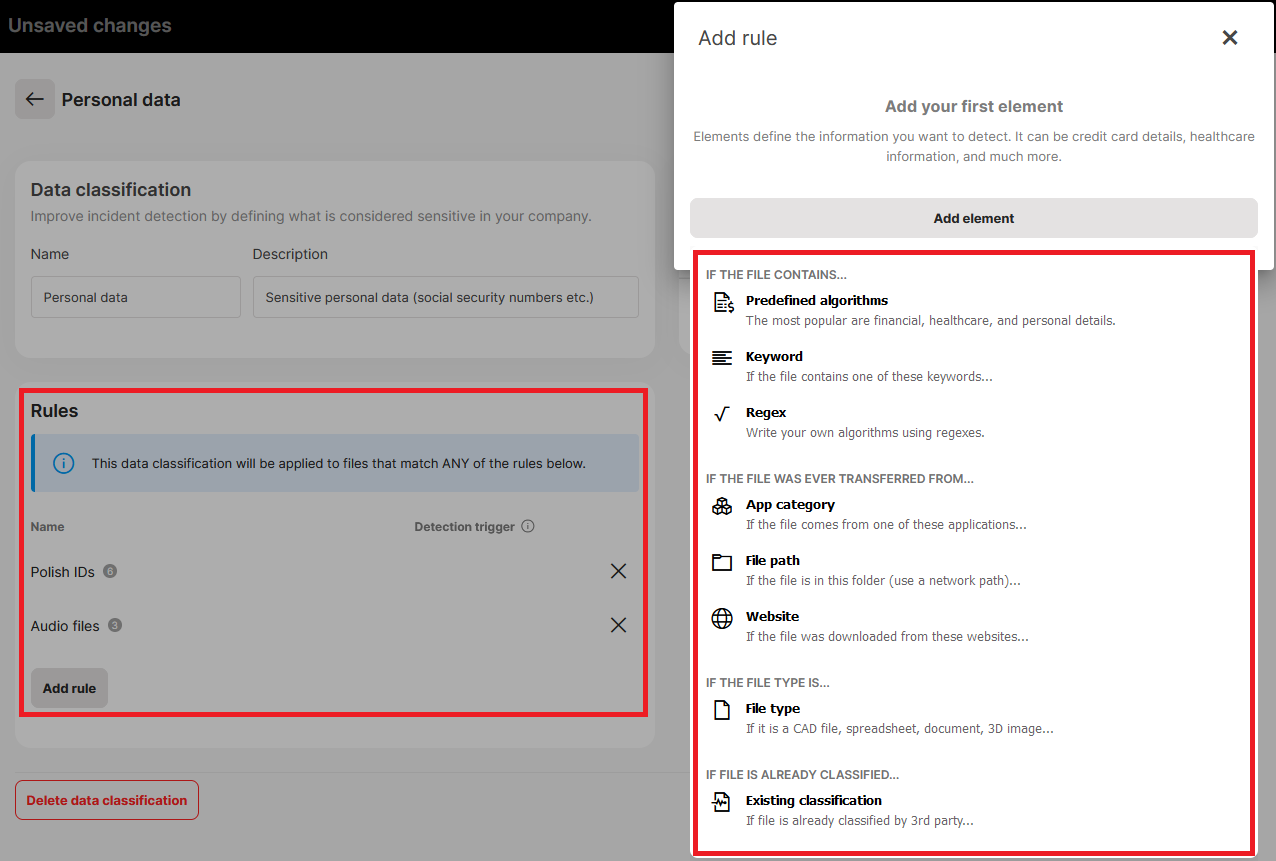

Safetica ONE 11 – Klasyfikacja danych: jak tworzyć nową klasyfikację danych?

Dzięki zunifikowanej klasyfikacji Safetica możesz łączyć różne rodzaje elementów i technologii klasyfikacji.

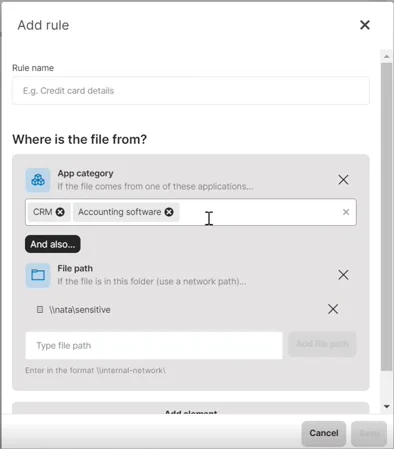

Klasyfikacja danych w Safetica ONE 11 łączy wszystkie używane przez nas w przeszłości technologie klasyfikacji (np. wrażliwa treść, reguły kontekstowe i klasyfikacja na podstawie właściwości plików). Nie musisz już wybierać, której technologii użyć. Zamiast tego możesz tworzyć reguły składające się z wielu różnych elementów. Tak utworzoną klasyfikację zastosujesz w politykach, by wykrywać i chronić wrażliwe dane.

Z tego artykułu dowiesz się:

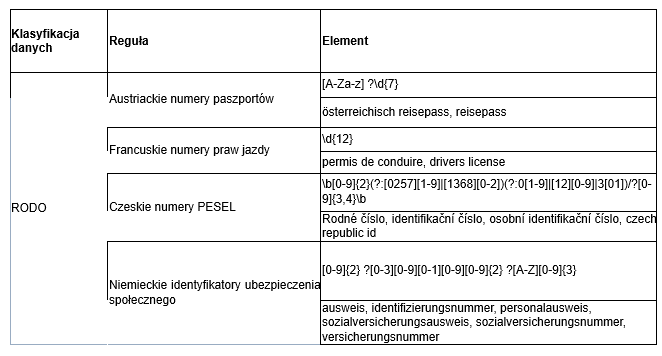

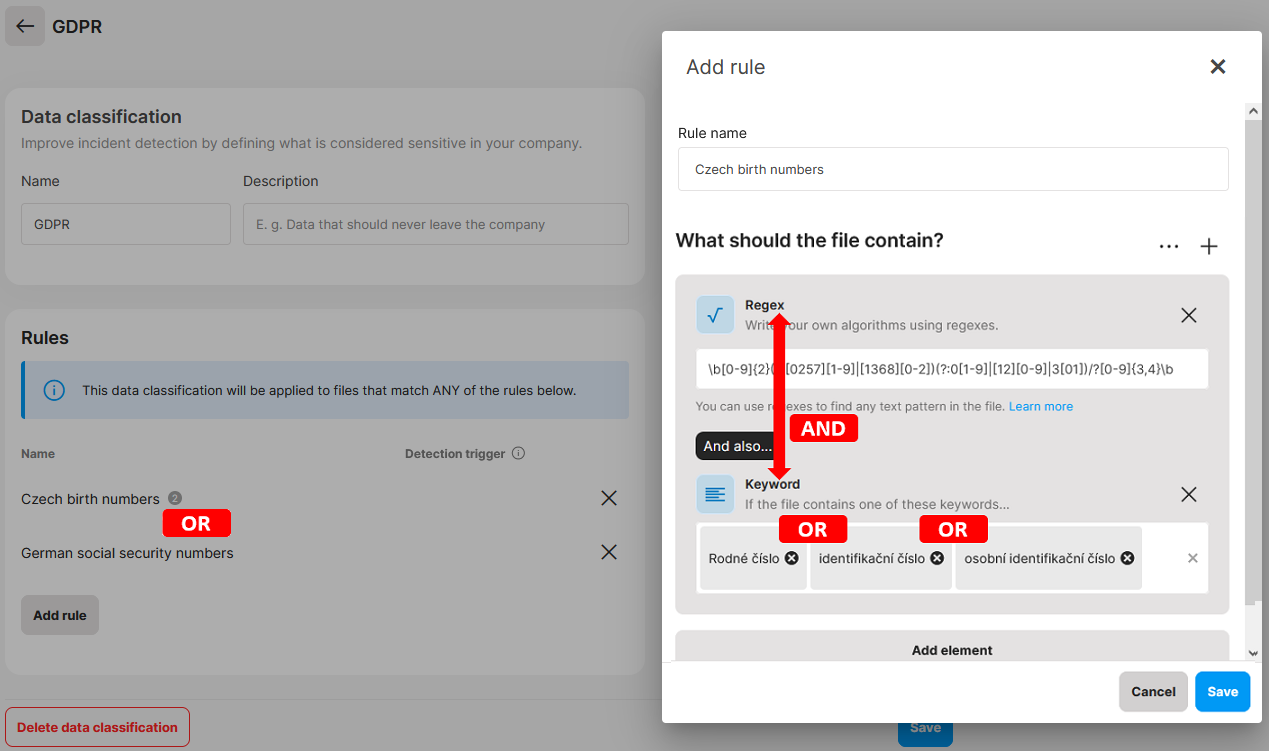

Czym są reguły i elementy?

Reguły i elementy to warstwy, które definiują zakres klasyfikacji danych.

Przykład: Klasyfikacja danych oparta na RODO składa się z kilku reguł odnoszących się do danych osobowych z różnych krajów UE. Każda reguła składa się z kilku elementów, które ją określają i zwykle składają się z wyrażeń regularnych i słów kluczowych.

Podczas ewaluacji klasyfikacja jest uznawana za pasującą, jeżeli spełnione zostały kryteria przynajmniej jednej reguły (relacja typu LUB). Dodatkowo, aby reguła miała zastosowanie, wszystkie elementy muszą być spełnione (relacja typu ORAZ).

Przykład: Dokument zawiera czeskie numery PESEL i wyrażenie „rodné číslo”. Aktywowana zostanie uprzednio zdefiniowana klasyfikacja zgodna z RODO, ponieważ ma tu zastosowanie jedna z jej reguł (czeskie numery PESEL). Reguła ma zastosowanie, ponieważ oba z jej elementów zostały spełnione (wyrażenie regularne czeskie numery PESEL i słowo kluczowe „rodné číslo”).

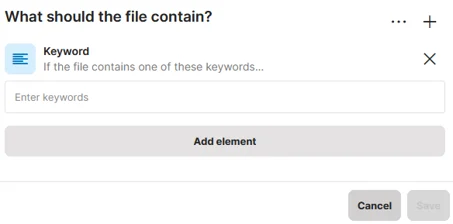

Jak tworzyć nowe klasy danych?

- Otwórz konsolę Safetica ONE 11.

- Przejdź do sekcji Klasyfikacja danych i kliknij Dodaj klasyfikację.

- Nazwij klasyfikację danych i dodaj jej opis.

- W sekcji Reguły kliknij Dodaj regułę.

- Kliknij Dodaj element.

- Skonfiguruj wszystkie elementy, które chcesz mieć w regule. Więcej informacji na temat elementów znajduje się poniżej.

- Nazwij regułę i kliknij Zapisz.

- Możesz dodać więcej reguł lub zapisać klasyfikację danych.

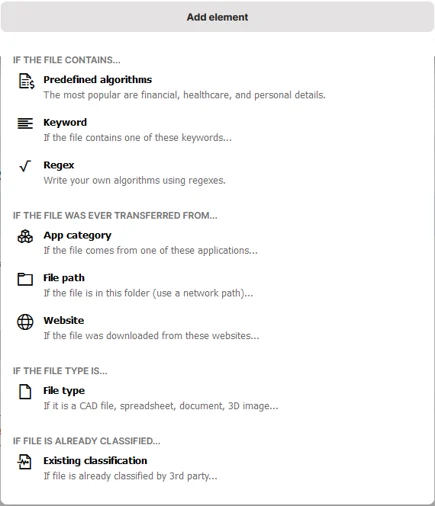

Jakich elementów można użyć w klasyfikacji danych?

Elementy są podzielone na 4 sekcje, które można łączyć w zależności od potrzeb.

1. Elementy związane z analizą treści – możesz ustawić dla całej sekcji danych wrażliwych, klikając na ikonę ![]() . Kliknij ikonę

. Kliknij ikonę ![]() , aby dodać więcej elementów do reguły.

, aby dodać więcej elementów do reguły.

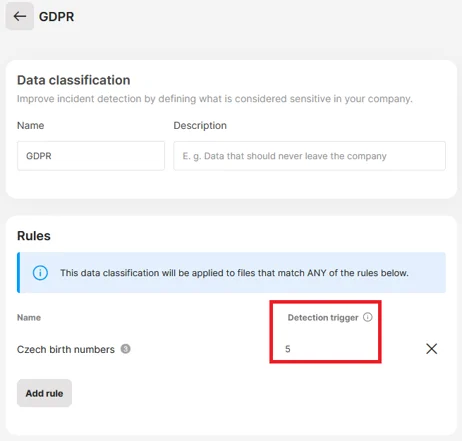

Co aktywuje detekcję i w jaki sposób?

Element wzywający definiuje ilość danych wrażliwych, które muszą znajdować się w pliku, by aktywować klasyfikację danych. Działa on jedynie w przypadku elementów związanych z analizą treści.

Aktywator detekcji działa na poziomie reguły, dlatego obejmuje on wszystkie kombinacje słów kluczowych, wyrażeń regularnych, predefiniowanych algorytmów i słowników, które zostały wybrane dla danej reguły.

Przykład: Firma na co dzień pracuje z dokumentami, które zawierają numery PESEL. Rzadko kiedy pojedynczy dokument zawiera jednak więcej niż jeden taki numer. Aktywator detekcji w regule „czeskie numery PESEL” ustawiony został na 5. W ten sposób jako pliki spełniające kryteria RODO klasyfikowane będą jedynie pliki zawierające 5 połączeń numerów PESEL i słowa kluczowego „rodné číslo”. Pliki zawierające mniej niż 5 nie będą w ten sposób klasyfikowane.

Duplikaty traktowane są jako jedno wykrycie.

Oznacza to, że jeżeli w dokumencie jedno słowo kluczowe (np. słowo „poufne”) występuje kilkukrotnie, to będzie ono liczone jako jedno.

Przykład 1: Możesz utworzyć regułę zawierającą predefiniowany algorytm dla numerów kart płatniczych, a następnie ustawić próg na 5.

Pliki zawierające 5 lub więcej unikatowych numerów kart będą aktywować detekcję i będą traktowane jako wrażliwe. Pliki zawierające 5 lub więcej kopii takiego samego numeru karty nie będą uznawane za wrażliwe, ponieważ powtarzające się wyrażenia traktowane są jako jeden wynik.

Przykład 2: Możesz utworzyć regułę zawierającą 10 słów kluczowych (np. „faktura”, „poufne”, „karta płatnicza” itp) i ustawić próg na 5.

Aby przekroczyć próg i być uznanym za wrażliwy, dokument musi zawierać 5 lub więcej różnych słów kluczowych. Pliki zawierające 5 lub więcej kopii tego samego słowa kluczowego nie będą uznawane za wrażliwe, ponieważ powtarzające się wyrażenia traktowane są jako jeden wynik.

Przykład 3: Możesz utworzyć regułę łączącą predefiniowany algorytm dla numerów kart płatniczych ze słowem kluczowym (np. „poufne”), a następnie ustawić próg na 5.

Dokumenty zawierające słowo „poufne” oraz pięć różnych numerów kart przekroczą próg i zostaną uznane za wrażliwe.

2. Elementy związane z miejscem, z którego plik został przesłany – możesz określić drogę, jaką przebywają pliki. Możesz np. ustalić, że plik jest wrażliwy, jeżeli pochodzi z systemu CRM LUB oprogramowania księgowego ORAZ jest przechowywany w wybranej lokalizacji. Elementy niewymienione w tej sekcji nie będą aktywować detekcji.

3. Elementy związane z właściwościami plików – możesz określić rodzaje plików, w przypadku których reguła ma być stosowana. Elementy niewymienione w tej sekcji nie będą aktywować detekcji.

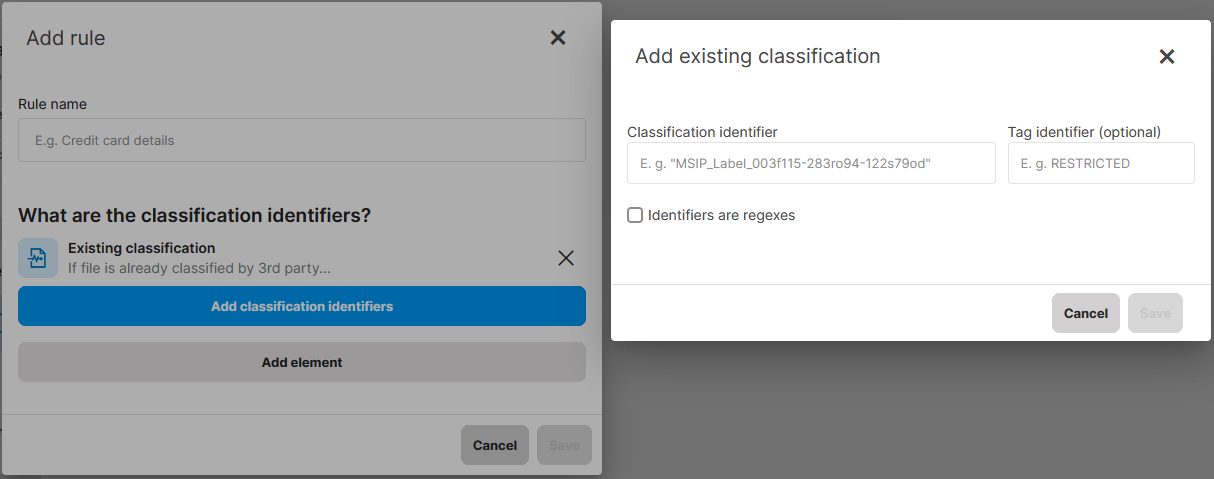

4. Elementy związane z już istniejącą klasyfikacją danych – jeśli korzystasz już z narzędzia do klasyfikacji danych innej firmy, możesz zdefiniować, że pliki sklasyfikowane przez to narzędzie są wrażliwe. Safetica jest uniwersalnie kompatybilna z zewnętrznymi narzędziami do klasyfikacji, które przechowują informacje o klasyfikacji (tagi) we właściwościach dokumentu. W szczególności potwierdziliśmy kompatybilność z następującymi narzędziami do klasyfikacji:

- Microsoft Azure Information Protection

- Boldon James

- Tukan GREENmod

Czym są identyfikatory klasyfikacji?

- Identyfikator klasyfikacji określa ogólny typ klasyfikacji i jest wymagany.

- Identyfikator tagu określa bardziej szczegółowy parametr klasyfikacji i jest opcjonalny.

- Pole wyboru Identyfikatory to wyrażenia regularne jest opcjonalnym ustawieniem dla przypadków, gdy identyfikatory mają być oceniane nie jako określone ciągi znaków, ale jako wyrażenia regularne.

Identyfikatory można uzyskać z przykładowych dokumentów niejawnych lub z usługi Azure Information Protection.

Przykłady różnych identyfikatorów:

| Technologia innych producentów | Identyfikator klasyfikacji | Identyfikator znacznika |

|---|---|---|

| Microsoft Azure Information Protection | 0034f115-2835-4348-b421-de66a63e347f | |

| Boldon James | DLPTRIGGER | [*{Internal}*] |

| Tukan GREENmod | TukanITGREENmodCATEGORY | RESTRICTED |

W przypadku klasyfikacji AIP identyfikator tagu może pozostać pusty.

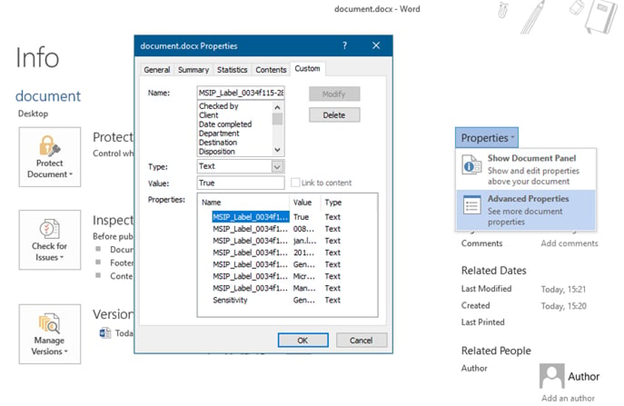

Jak uzyskać identyfikator klasyfikacji z przykładowych dokumentów?

Jeśli masz dostęp do przykładowych dokumentów niejawnych ze swojej firmy, możesz użyć ich do znalezienia identyfikatorów klasyfikacji:

- Otwórz dokument(y) w pakiecie Office.

- Kliknij Plik > Informacje > Właściwości > Właściwości zaawansowane.

- Na karcie Niestandardowe znajdziesz różne właściwości.

- Zidentyfikuj tę, która jest wspólna dla sklasyfikowanych plików. Następnie skopiuj jego nazwę (lub jej część) do pola Identyfikator klasyfikacji. Opcjonalnie skopiuj jego "wartość" do pola Identyfikator tagu.

Jak uzyskać identyfikator klasyfikacji z usługi Azure Information Protection?

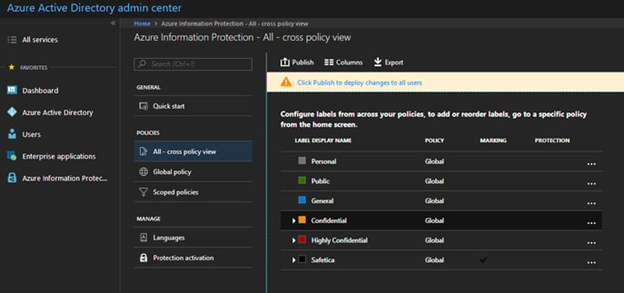

Jeśli używasz klasyfikacji Azure Information Protection, możesz łatwo uzyskać wymagane informacje z centrum administracyjnego usługi Azure AD.

1. W centrum administracyjnym przejdź do sekcji Azure Information Protection.

2. Następnie w sekcji Zasady, znajdziesz wszystkie istniejące zasady:

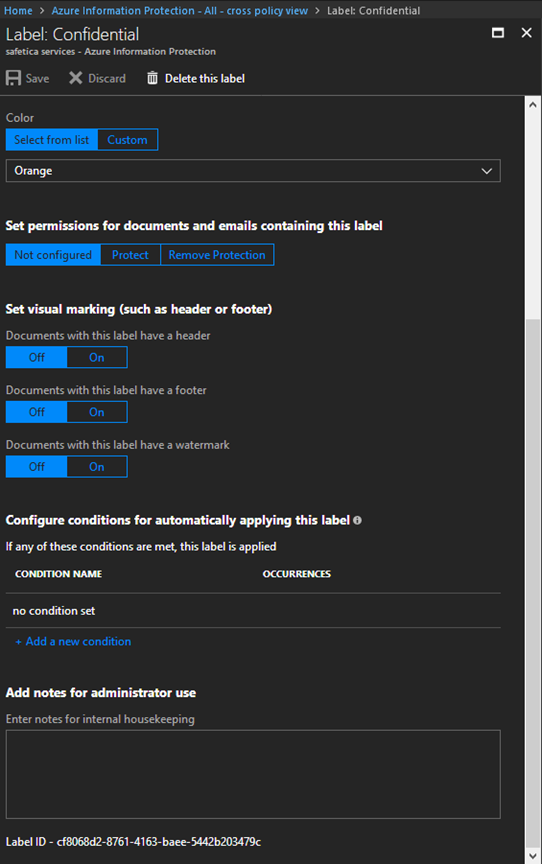

3. Wybierz politykę wykrytą przez Safetica i otwórz ją. Na samym dole okna konfiguracji znajduje się identyfikator etykiety:

4. Aby Safetica zarejestrowała pliki z etykietą Azure AIP, należy wprowadzić w polu Classification identifier jedną z poniższych wartości:

- MSIP_Label_ – jeśli wprowadzisz ten ciąg, Safetica wykryje wszystkie pliki sklasyfikowane przez AIP, niezależnie od identyfikatora etykiety.

- cf8068d2-8761-4163-baee-5442b203479c – Safetica wykryje pliki sklasyfikowane przez AIP jako "Poufne" (zgodnie z powyższym przykładem).

W przypadku klasyfikacji AIP identyfikator tagu może pozostać pusty.

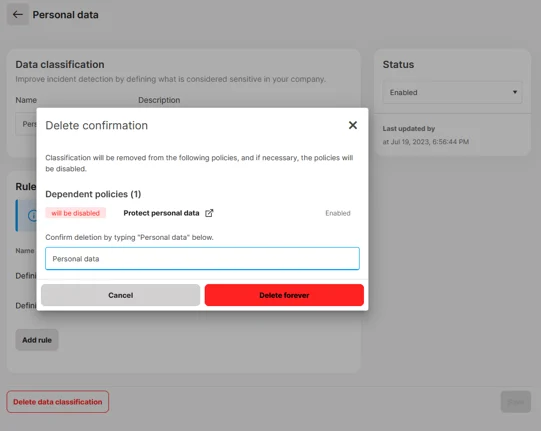

Safetica ONE 11 – Klasyfikacja danych: jak usunąć klasyfikację danych?

Dowiedz się, jak usunąć klasyfikację danych, a także co stanie się z politykami, które z niej korzystały.

Aby usunąć klasyfikację danych:

- Przejdź do Klasyfikacja danych (Data classifications) i kliknij wybraną klasyfikację, by otworzyć jej właściwości.

- Kliknij Usuń klasyfikację danych (Delete data classification) na dole strony.

- Pojawi się prośba o potwierdzenie.

- Wpisz nazwę klasyfikacji, którą chcesz usunąć, a następnie kliknij Usuń na zawsze (Delete forever).

Co stanie się z politykami, które korzystały z usuniętej klasyfikacji danych?

Jeżeli klasyfikacja danych była używana przez jakiekolwiek polityki, okienko dialogowe będzie zawierać listę takich polityk zależnych. Możesz je kliknąć, by wyświetlić szczegółowe informacje.

- Jeżeli dana polityka korzysta z kilku klasyfikacji danych, to skasowana klasyfikacja zostanie z niej usunięta, ale poza tym polityka pozostanie bez zmian.

- Jeżeli polityka zawiera tylko jedną klasyfikację danych, to po jej skasowaniu zostanie ona dezaktywowana i zaklasyfikowana jako wadliwa.

Przykład: Firma korzysta z polityki, która chroni dane osobowe zdefiniowane w klasyfikacji danych o nazwie Personal. Zobacz, co się stanie z polityką, kiedy administrator usunie klasyfikację.

Safetica ONE 11 – Klasyfikacja danych: OCR

Aktywuj i skonfiguruj funkcję OCR, by wykrywać wrażliwe dane w plikach graficznych.

Z tego artykułu dowiesz się:

- Jak działa funkcja OCR w Safetica ONE 11

- Jak globalnie aktywować/dezaktywować OCR

- Jak aktywować/dezaktywować OCR na konkretnych urządzeniach

- Jak wybrać język OCR

Jak działa funkcja OCR w Safetica ONE 11?

Safetica analizuje treść wybranych rodzajów plików. Dzięki funkcji OCR możesz rozszerzyć zakres analizowanych plików o obrazy takie jak zdjęcia i skany dokumentów.

Funkcja OCR wspiera następujące rodzaje obrazów: .png, .tiff, .jpg, .jpeg, .jpe, .bmp.

Możliwe jest również analizowanie obrazów z innych rodzajów plików, np. dokumentów .pdf, prezentacji, e-booków itp. Listę obsługiwanych formatów znajdziesz tutaj.

OCR to funkcja globalna, która działa na wszystkich urządzeniach.

Ograniczenia funkcji OCR

Technologia OCR Safetica została zaprojektowana głównie z myślą o identyfikacji wrażliwych treści zawartych w skanach dokumentów. Jakość skanowania została zoptymalizowana z myślą o zrównoważeniu wydajności i najwyższej możliwej dokładności. Dlatego też technologia ta może mieć problemy z przetwarzaniem w przypadkach takich jak:

- tekst zlewający się z tłem,

- obrazy niskiej jakości,

- rozproszone wyrazy nieuporządkowane w akapity,

- pismo odręczne,

- i inne.

Funkcja OCR nie jest więc niezawodna. Zalecamy przetestowanie skuteczności OCR na dokumencie testowym oraz używanie tej funkcji jako uzupełnienia innych środków bezpieczeństwa. Jeżeli uważasz, że funkcja OCR nie spełnia Twoich oczekiwań, prosimy o kontakt z działem wsparcia Safetica.

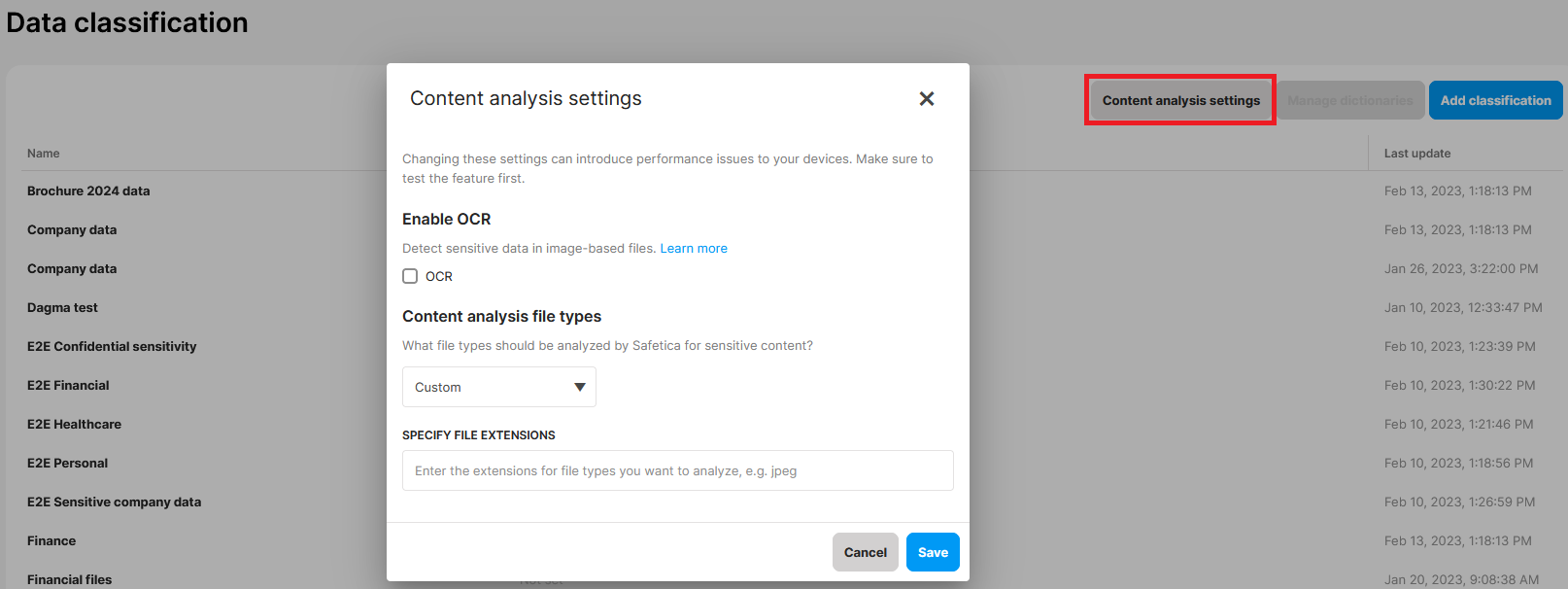

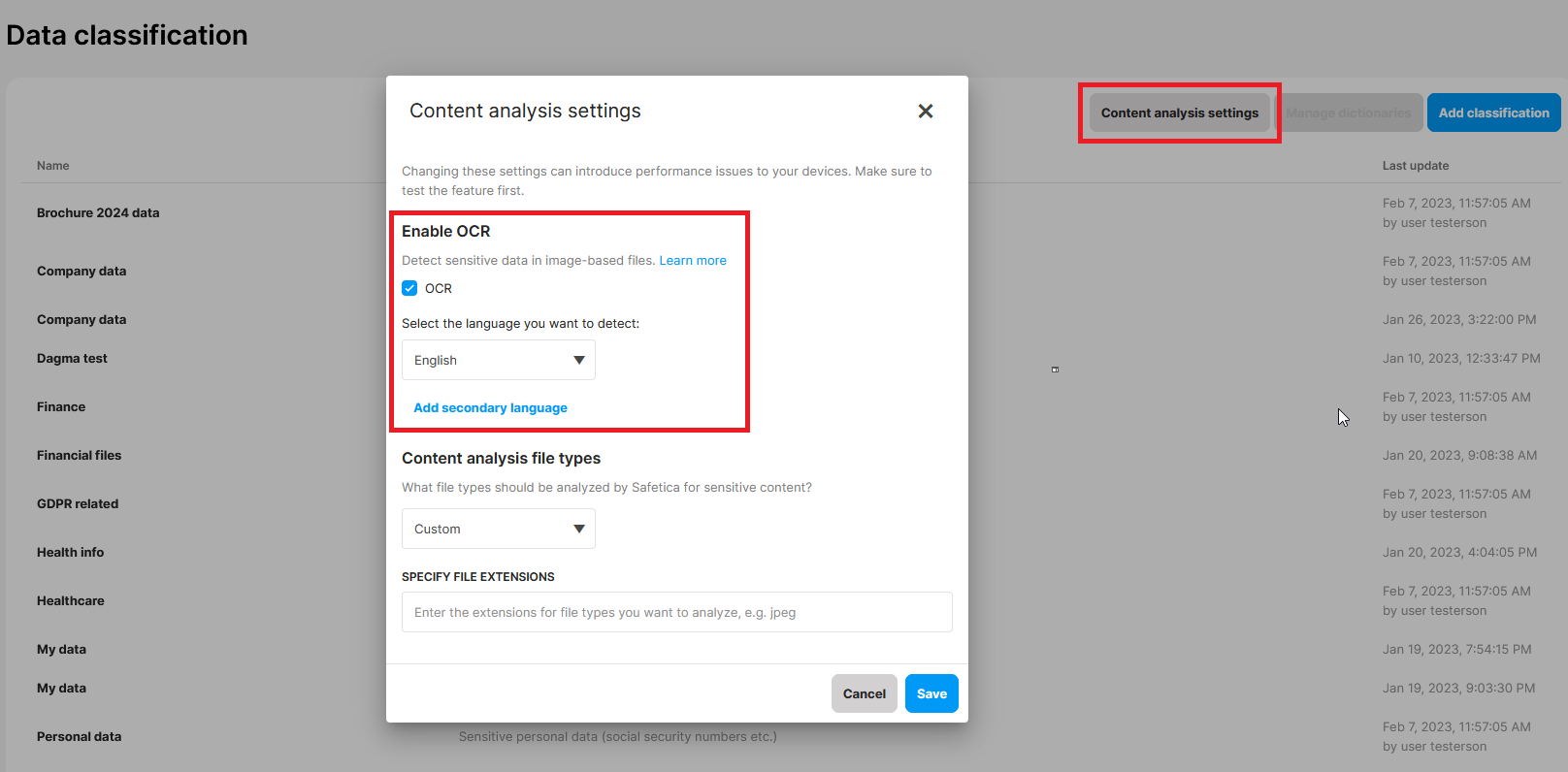

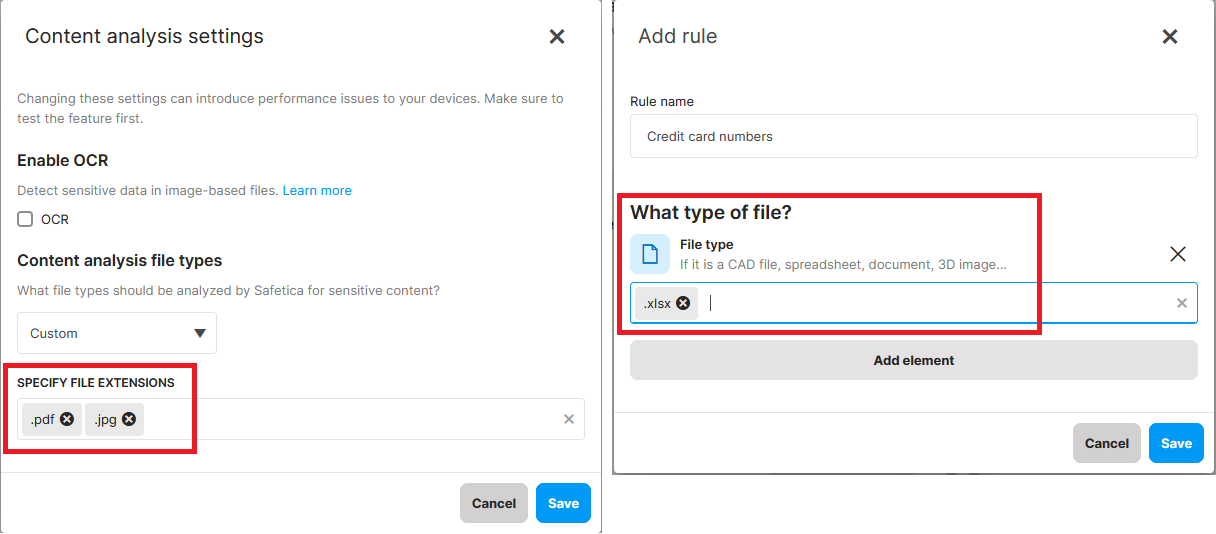

Jak globalnie aktywować/dezaktywować OCR?

- W konsoli Safetica ONE 11 przejdź do Klasyfikacja danych (Data classification) i kliknij Ustawienia usługi analizy treści (Content analysis settings).

- Tutaj możesz aktywować/dezaktywować OCR dla wszystkich urządzeń, zaznaczając lub odznaczając pole OCR.

- Zapisz swoje ustawienia.

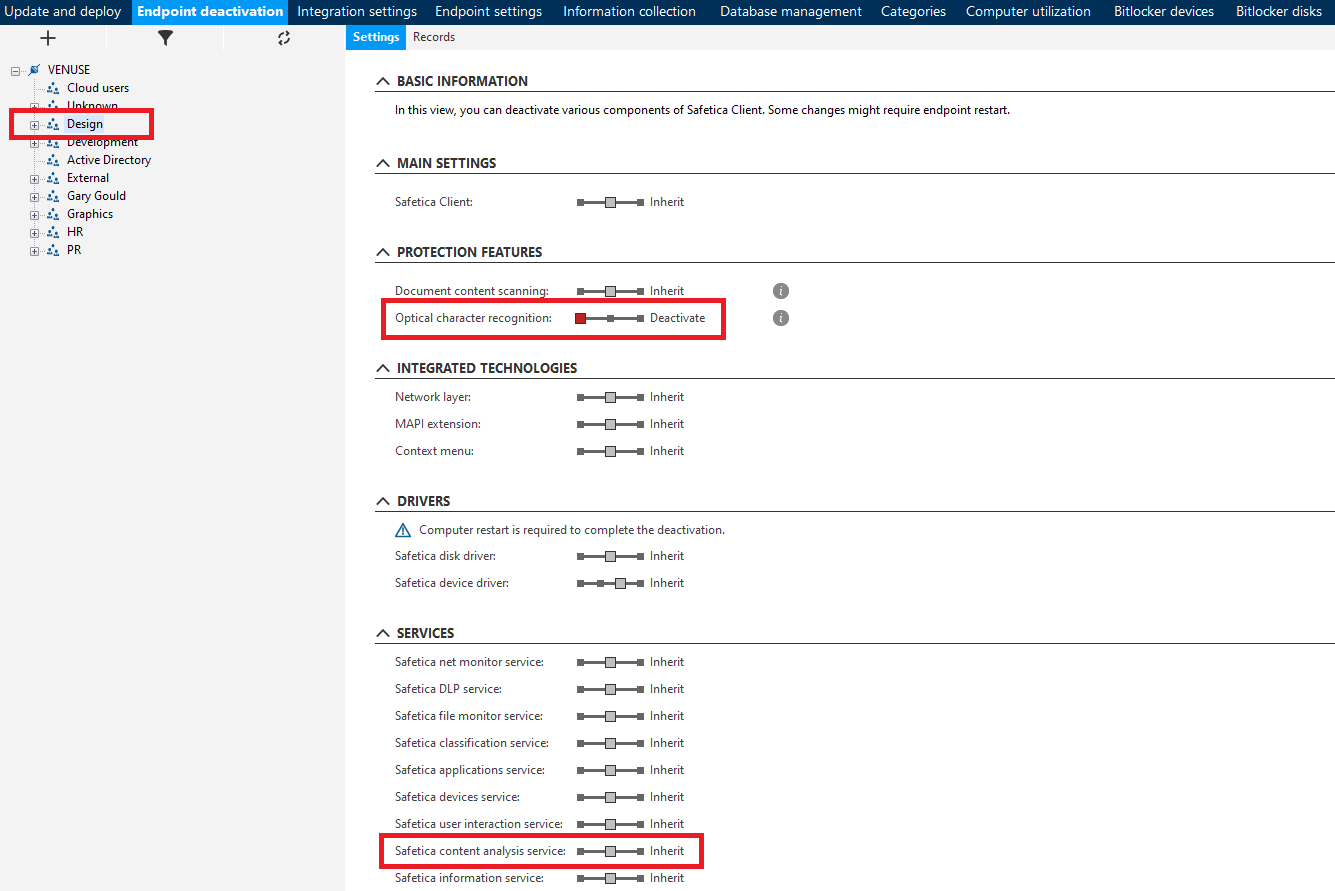

Jak aktywować/dezaktywować OCR na konkretnym urządzeniu?

- Otwórz Safetica Maintenance Console i przejdź do Ustawienia (Maintenance) > Dezaktywacja stacji roboczych (Endpoint deactivation).

- Wybierz punkt końcowy lub grupę, dla których chcesz aktywować/dezaktywować OCR w drzewie użytkowników.

- W sekcji Funkcje modułu (Protection features) wybierz odpowiednią opcję za pomocą suwaka Optyczne rozpoznawanie znaków (Optical character recognition).

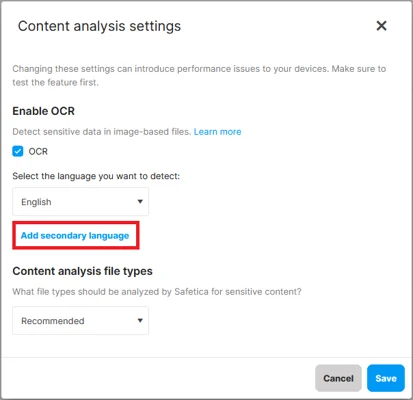

Jak wybrać język OCR?

Możesz wybrać 2 różne języki, które będą poddawane procesowi OCR, co może być przydatne w przypadku klientów prowadzących działalność w środowisku wielojęzycznym. Dodanie drugiego języka będzie jednak miało wpływ na szybkość działania urządzenia.

Ustawienie drugiego języka może skutkować wyższą dokładnością w środowiskach wielojęzycznych. Opcja ta przydaje się głównie w przypadku połączeń odmiennych systemów pisma, np. cyrylicy, alfabetu łacińskiego i znaków chińskich.

Języki niekorzystające ze znaków specjalnych stanowią podtyp języków korzystających z takich znaków. Oznacza to, że jeżeli jako swój główny język ustawisz np. czeski lub niemiecki, to ustawienie języka angielskiego jako drugiego nie będzie już konieczne, ponieważ wszystkie znaki alfabetu angielskiego są już zawarte w zestawie znaków języka czeskiego/niemieckiego.

Safetica ONE 11 – Klasyfikacja danych: jak określić rodzaje plików wykorzystywanych do analizy treści?

Wybieraj, jakie rodzaje plików Safetica ma analizować pod kątem wrażliwych treści.

Safetica ONE 11 oferuje szczegółową kontrolę nad rodzajami plików (np. .docx i .xmlx), które mają być analizowane pod kątem wrażliwych danych. Dzięki temu odciążysz swoje środowisko, ponieważ analizie poddawane będą tylko wybrane typy danych. Jednocześnie wyniki wykrywania będą dokładniejsze, ponieważ dotyczyć one będą tylko określonych rodzajów plików.

Z tego artykułu dowiesz się więcej na następujące tematy:

- Gdzie skonfigurować rodzaje plików do celów analizy treści

- Jakie rodzaje plików mogą być analizowane pod kątem treści

- Bardziej szczegółowa kontrola nad rodzajami plików

- Gdzie znajdują się wyniki analizy treści

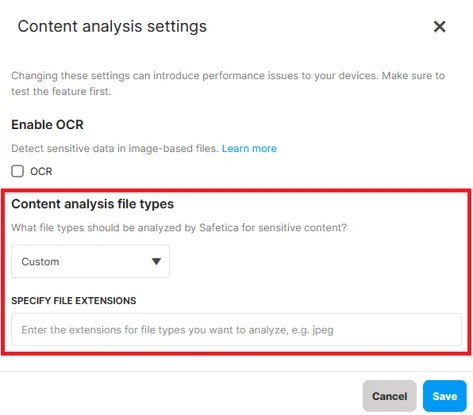

Gdzie skonfigurować rodzaje plików do celów analizy treści?

- Otwórz konsolę Safetica ONE 11.

- Przejdź do Klasyfikacja danych (Data Classification) i kliknij Ustawienia usługi analizy treści (Content analysis settings).

Jakie rodzaje plików mogą być analizowane pod kątem treści?

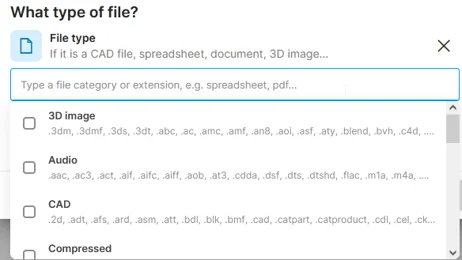

Dzięki menu Typy plików analizy treści możesz ustalać, które rodzaje plików mają być analizowane pod kątem wrażliwych informacji.

Dostępne są 3 opcje:

- Wszystkie – Safetica analizuje treść wszystkich plików, w przypadku których jest to technicznie możliwe. Wybór tej opcji może spowolnić działanie systemu.

- Zalecane – Safetica analizuje treść wybranych, najpopularniejszych rodzajów plików: .txt, .xml, .html, .htm, .rtf, .zip, .csv, .pdf, .doc, .docx, .docm, .xls, .xlsx, .xlsm, .ppt, .pptx, .pptm, .pps, .ppsx, .ppsm, .msg, .eml, .one, .odt, .ods, .odp, .md, .epub

- Własne – możesz określić kategorie rodzajów plików lub poszczególne rozszerzenia, które będą analizowane pod kątem wrażliwych danych. Rodzaje plików, które nie zostały wybrane, będą pomijane.

Jeżeli aktywna jest funkcja OCR, będzie ona wykorzystywana jedynie w przypadku wybranych rodzajów plików (tj. jeżeli wybierzesz pliki .jpeg, OCR będzie używane jedynie w przypadku plików z rozszerzeniem .jpeg).

Bardziej szczegółowa kontrola nad rodzajami plików

Rodzaje plików można wybierać w sposób jeszcze bardziej szczegółowy niż w przypadku klasyfikacji danych. Własną selekcję plików można dowolnie ograniczać i rozszerzać.

Przykład: Jako rodzaje plików do analizy treści wybrane zostały pliki .pdf i .jpg. Jeżeli utworzysz klasyfikację danych, która szuka „numerów kart płatniczych”, a także dodasz regułę, która zawęża typy plików do plików .xlsx, to pod kątem wrażliwych treści przeszukiwane będą wszystkie trzy rodzaje plików (.pdf, .jpg i .xlsx).

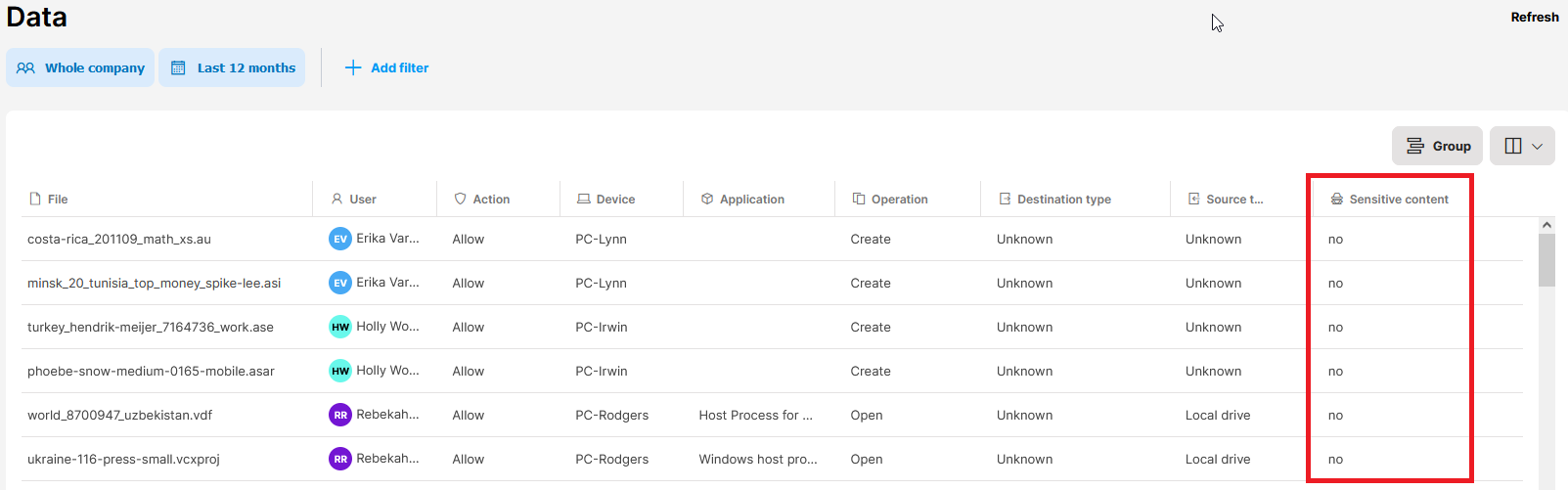

Gdzie znajdują się wyniki analizy treści?

Wyniki analizy treści znajdują się w sekcji Analiza w kolumnie Przegląd (Data) > Dane wrażliwe (Sensitive content). Z tej kolumny dowiesz się, czy któryś z plików zawiera wrażliwe dane.

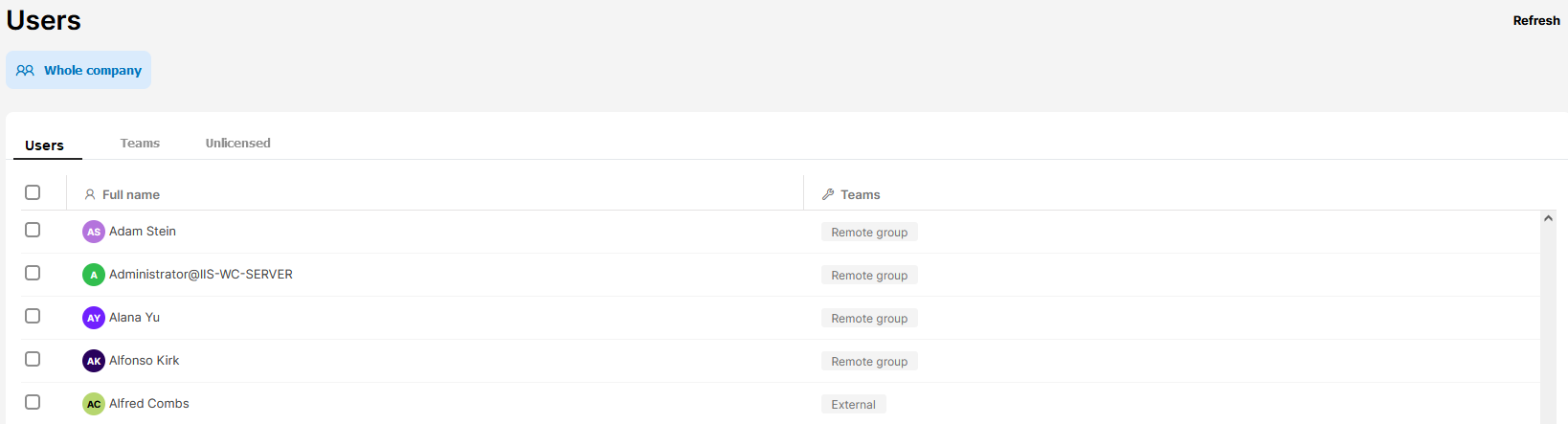

Safetica ONE 11 – Użytkownicy

Sprawdzaj informacje na temat użytkowników, organizuj ich w zespoły oraz przypisuj i usuwaj licencje Safetica.

W sekcji Użytkownicy znajdziesz pełną listę użytkowników w Twojej firmie. Możesz:

- Filtrować użytkowników przy pomocy drzewa – uprawnienia nie mają wpływu na drzewo użytkowników, wszyscy użytkownicy będą widoczni

- Nadawać i odbierać licencje poszczególnym użytkownikom

- Zarządzać zespołami

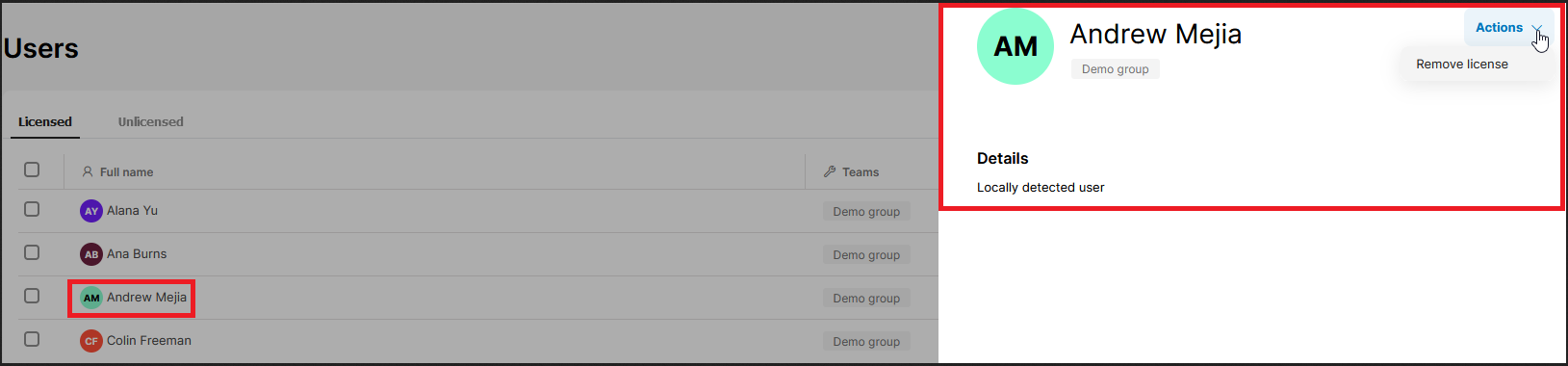

- Sprawdzić szczegółowe informacje – kliknij użytkownika, by sprawdzić, czy został on wykryty lokalnie podczas korzystania z urządzenia, czy też został zaimportowany z Active Directory. Możesz też skorzystać z linka Akcje (Actions), by nadać lub odebrać danemu użytkownikowi licencję

Safetica ONE 11 – Jak usuwać i nadawać licencje?

Safetica ONE 11 korzysta z modelu licencji wg użytkowników, by chronić osoby pracujące z danymi.

To klienci decydują, których użytkowników chcą chronić. Takim użytkownikom nadawana jest licencja, a klient płaci tylko za nich.

Z tego artykułu dowiesz się:

Jak odebrać użytkownikowi licencję?

Możesz manualnie odbierać licencje wybranym kontom użytkownika i oznaczać je jako Brak licencji.

Działania użytkowników nieposiadających licencji nie są monitorowane, tacy użytkownicy nie są wyświetlani w drzewie użytkowników i nie są oni objęci politykami ochronnymi.

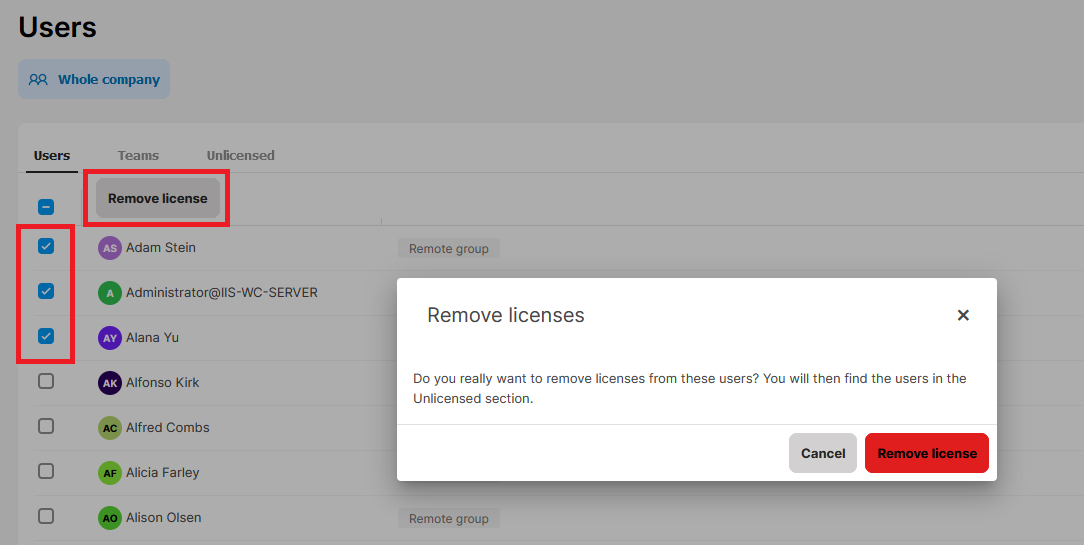

Aby odebrać użytkownikowi licencję:

- Przejdź do sekcji Użytkownicy (Users) w konsoli Safetica ONE 11.

- W zakładce Użytkownicy znajdź użytkowników, którym chcesz odebrać licencję, a następnie kliknij Usuń licencję (Remote license).

- Potwierdź wybór w okienku dialogowym.

- Użytkownik zostanie przeniesiony do zakładki Brak licencji (Unlicensed).

Po odebraniu użytkownikom licencji zobaczysz, że liczba niewykorzystanych licencji w sekcji Subskrypcja wzrosła.

Jak nadać licencję użytkownikowi, który jej nie posiada?

Nadaj użytkownikowi licencję, aby objąć go ochrona. Użytkownik posiadający licencję będzie wyświetlany w drzewie użytkowników.

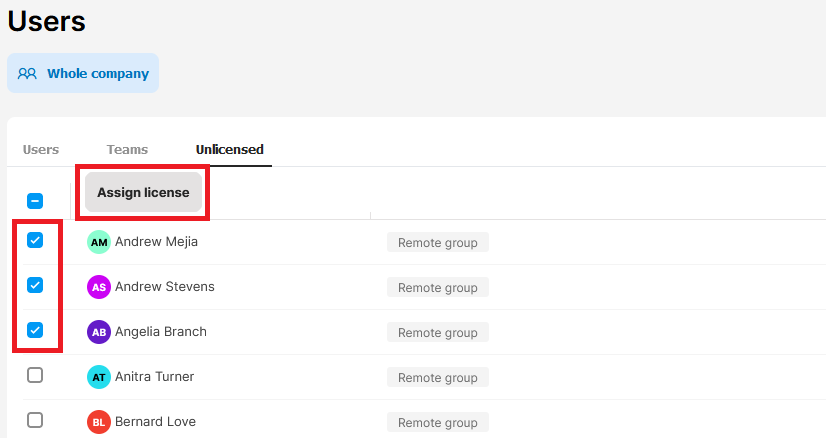

Aby nadać użytkownikowi licencję:

- Przejdź do sekcji Użytkownicy (Users) w konsoli Safetica ONE 11.

- W zakładce Brak licencji (Unlicensed) znajdź użytkowników, którym chcesz nadać licencję, a następnie kliknij Przypisz licencję (Assign license).

- Użytkownik zostanie przeniesiony do zakładki Użytkownicy (Users).

Po nadaniu użytkownikom licencji zobaczysz, że liczba niewykorzystanych licencji w sekcji Subskrypcja zmalała.

Safetica ONE 11 – Zespoły

Wyświetlaj i twórz zespoły oraz dodawaj do nich użytkowników i urządzenia. Uwzględniaj zespoły w politykach i filtrach, by mieć większą kontrolę.

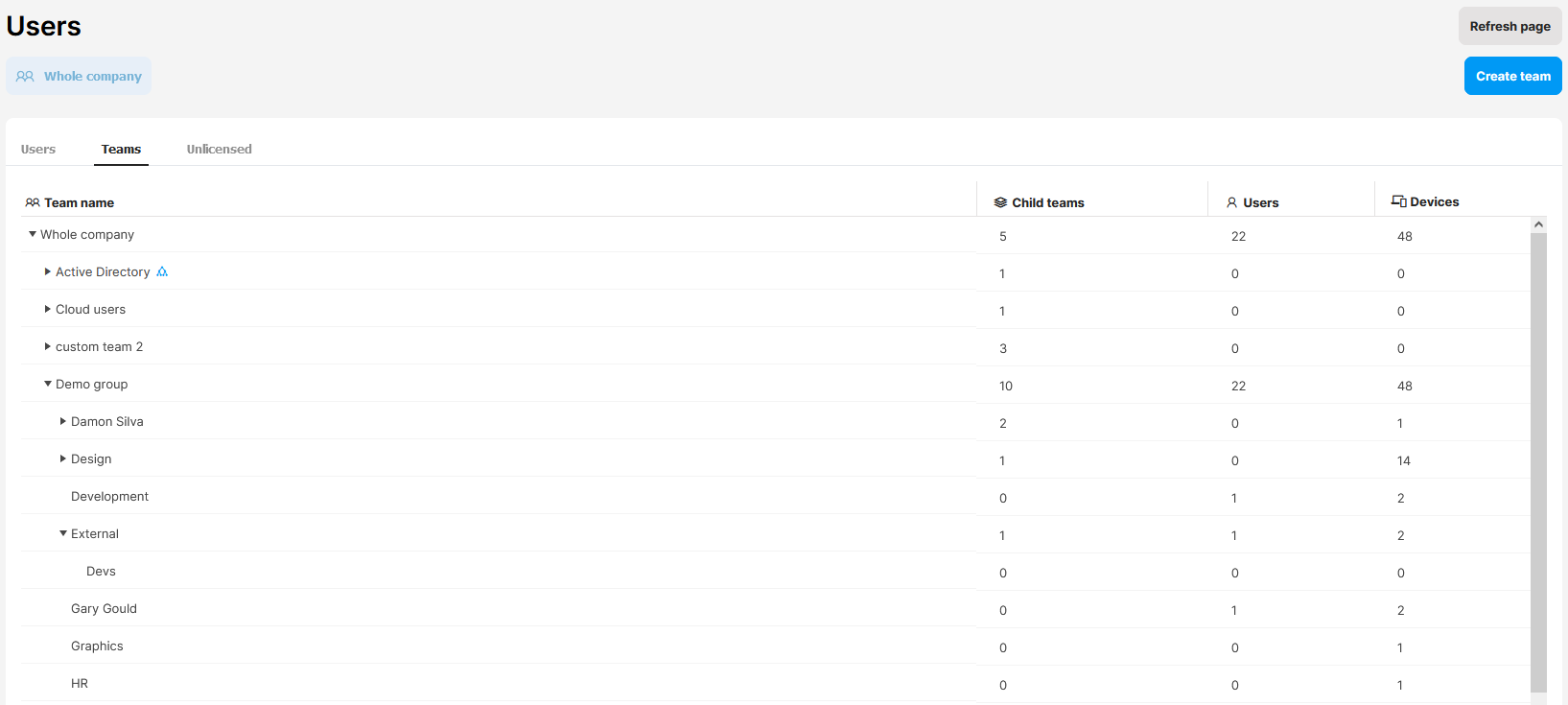

W zakładce Użytkownicy (Users) > Zespoły (Teams) znajdziesz wszystkie utworzone lub zsynchronizowane z Active Directory zespoły.

Zespoły zaimportowane z Active Directory są oznaczone niebieską ikoną drzewa ![]() i nie mogą być w żaden sposób edytowane (nie mogą być usuwane, przenoszone, nie można zmieniać ich nazwy ani dodawać/usuwać użytkowników i podzespołów).

i nie mogą być w żaden sposób edytowane (nie mogą być usuwane, przenoszone, nie można zmieniać ich nazwy ani dodawać/usuwać użytkowników i podzespołów).

Hierarchia zespołów ma formę drzewa:

- Kolumna Zespoły podrzędne (Child teams) pokazuje liczbę podzespołów bezpośrednio podległych zespołowi (nie wszystkich zespołów w tym poddrzewie).

- Kolumna Użytkownicy (Users) wyświetla liczbę wszystkich użytkowników w tym poddrzewie.

- Kolumna Urządzenia (Devices) wyświetla liczbę wszystkich urządzeń w poddrzewie.

Szczegółowe informacje o zespole uzyskasz, klikając dany zespół. Dzięki temu możesz:

- uzyskać informacje o użytkownikach, urządzaniach i podzespołach będących częścią zespołu

- zmienić nazwę zespołu (za wyjątkiem zespołów Cała firma i Nieznane oraz zespołów zaimportowanych z Active Directory)

- dodawać użytkowników i urządzenia do zespołu

Tutaj dowiesz się, jak używać zespołów do tworzenia polityk.

Safetica ONE 11 – Urządzenia

Zarządzaj urządzeniami w Twoim środowisku.

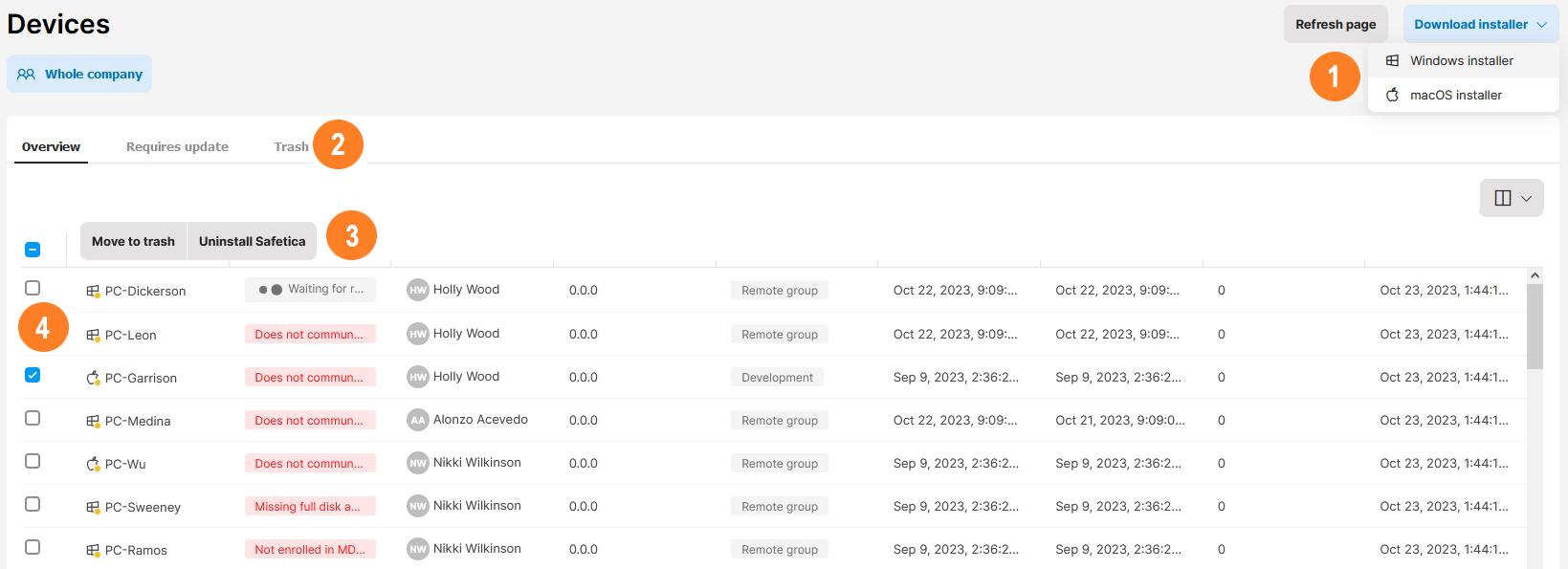

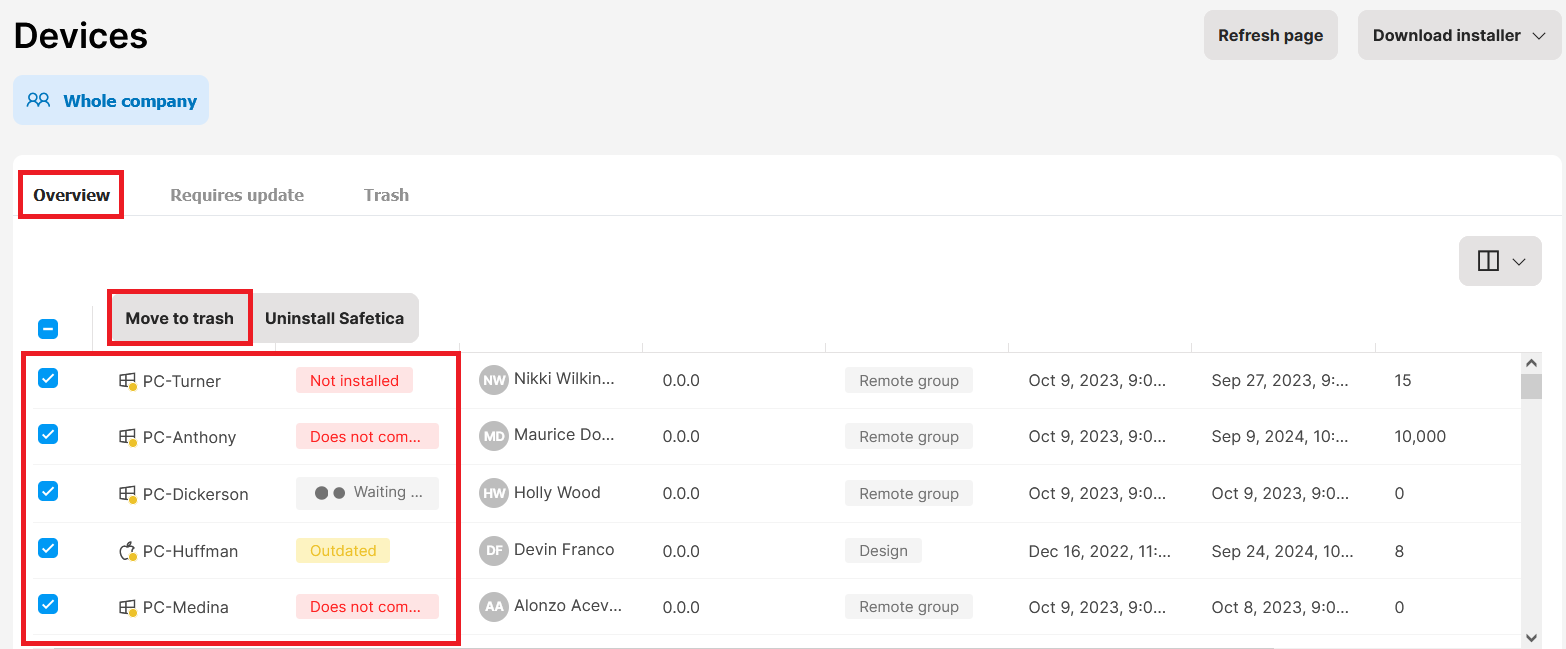

W sekcji Urządzenia (Devices) znajdziesz listę wszystkich urządzeń w Twojej firmie. Możesz sprawdzać ich status oraz wybierać, którymi z nich chcesz zarządzać (zainstalować, odinstalować lub zaktualizować Safetica na wybranych urządzeniach, uruchomić ponownie, usunąć lub przywrócić wybrane urządzenia itp.).

Możesz:

Pobrać instalator Safetica Client na system Windows lub macOS. Więcej informacji na temat instalacji Safetica Client znajdziesz tutaj.

Pobrać instalator Safetica Client na system Windows lub macOS. Więcej informacji na temat instalacji Safetica Client znajdziesz tutaj.

Filtrować urządzenia przy pomocy kilku zakładek:

Filtrować urządzenia przy pomocy kilku zakładek:

- Przegląd (Overview) – zawiera listę wszystkich urządzeń w firmie

- Wymagana aktualizacja (Requires an update) – wyróżnione są tu urządzenia, na których należy zainstalować lub dokonać aktualizacji Safetica. Są to urządzenia, które wymagają działań związanych z aktualizacjami (przestarzała wersja, aktualizacja niezainstalowana, oczekuje na restart, instalacja w trakcie).

- Kosz (Trash) – zawiera urządzenia, które zostały ukryte i nie są wyświetlane w zakładce Przegląd.

Ukryte urządzenia nie są uwzględnione w drzewie użytkowników, a ich rekordy nie są dostępne w żadnej z sekcji Analiza.

Wybierz urządzenia, którymi chcesz zarządzać, zaznaczając odpowiednie pola, a następnie wybierz odpowiednie czynności. Więcej informacji na temat zarządzania Safetica na swoich urządzeniach znajdziesz tutaj.

Wybierz urządzenia, którymi chcesz zarządzać, zaznaczając odpowiednie pola, a następnie wybierz odpowiednie czynności. Więcej informacji na temat zarządzania Safetica na swoich urządzeniach znajdziesz tutaj.

Jak sprawdzić informacje na temat konkretnych urządzeń w tabeli:

Jak sprawdzić informacje na temat konkretnych urządzeń w tabeli:

Kliknij urządzenie, aby zobaczyć jeszcze więcej informacji na jego temat.

- Device – zawiera nazwę urządzenia oraz ikonę symbolizującą jego system operacyjny. To, czy urządzenie jest aktywne, określane jest na podstawie danych z kolumny Ostatnie połączenie i wyrażane za pomocą kropki:

- Zielona kropka – urządzenie jest aktywne. Możliwe, że jest wyłączone od 1 do 10 minut.

- Żółta kropka – urządzenie jest wyłączone od 10 minut do 3 godzin.

- Szara kropka – urządzenie jest wyłączone od ponad 3 godzin.

Nie ma rozróżnienia pomiędzy terminalami a serwerami.

- Status – stan urządzenia wraz z informacją, czy wymaga rozwiązywania problemów (niektóre urządzenia mogły nie zostać jeszcze zainstalowane, mają problemy z łącznością itp.).

- Kolor czerwony – problemy krytyczne, zwykle takie urządzenie nie działa poprawnie.

- Kolor pomarańczowy – mniej krytyczne problemy, zwykle związane z nieaktualną wersją Safetica.

- Kolor szary – oznacza, że problem jest obecnie rozwiązywany.

- Kolor zielony – oznacza, że wszystko jest w porządku i nie są wymagane żadne działania.

- Ostatnio zalogowany – który użytkownik jako ostatni korzystał z urządzenia.

- Grupa – zespół, do którego należy urządzenie.

- Wersja – data i godzina ostatniej aktualizacji ustawień ochrony.

- Ostatnio wysłane rekordy – data i godzina, kiedy z urządzenia przesłany został ostatni rekord.

- Niewysłane rekordy – informacja, czy istnieją rekordy oczekujące na przesłanie do serwera (np. urządzenie działa poprawnie, ale rekordy jeszcze nie dotarły).

- Ostatnie połączenie – kiedy urządzenie ostatni raz było aktywne. W tej kolumnie sprawdzisz, czy urządzenie jest włączone.

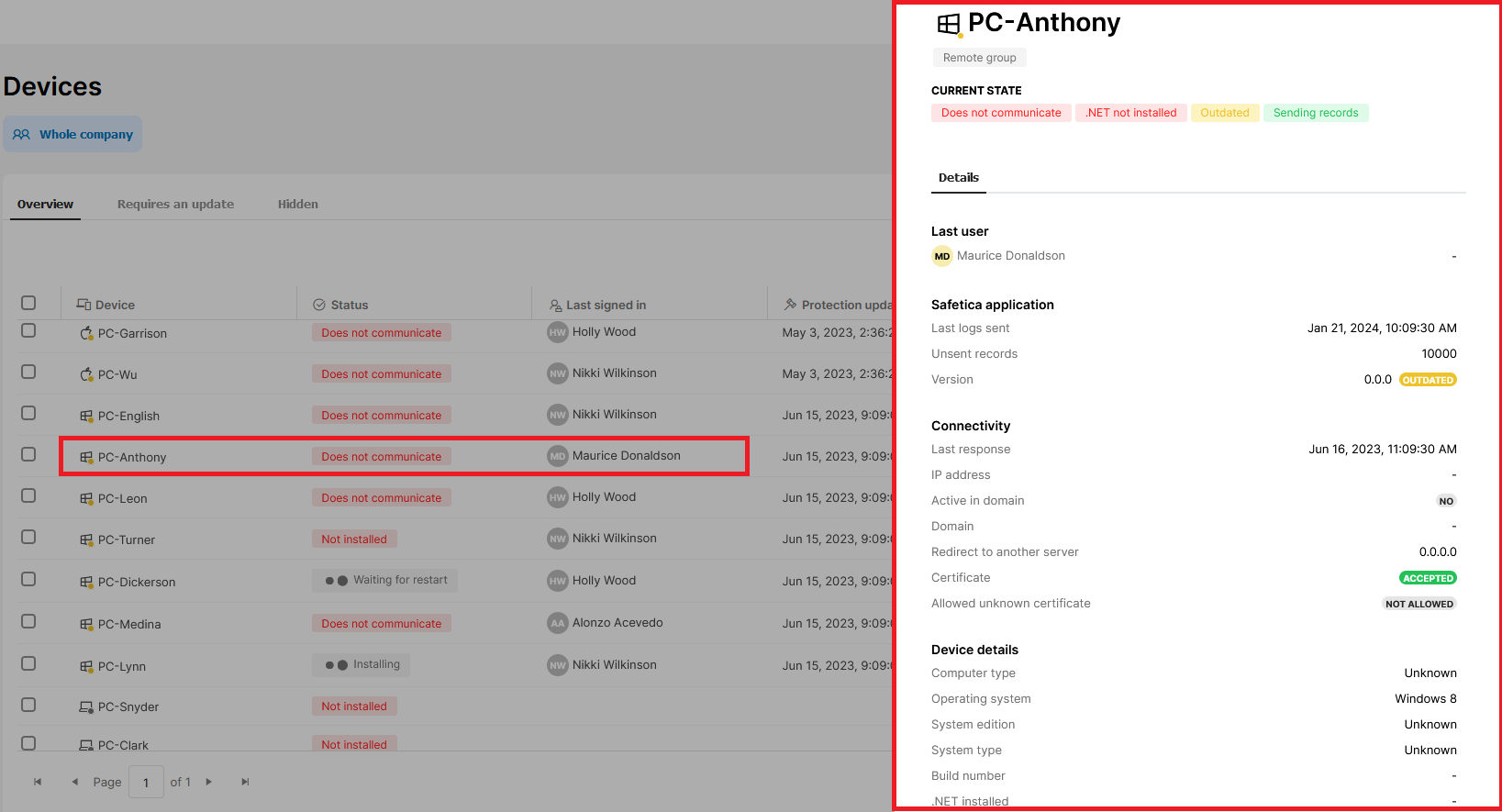

Safetica ONE 11 – Urządzenia: sprawdzanie szczegółów

Kliknij na nazwę urządzenia, aby zobaczyć szczegółowe informacje na jego temat.

Aby zweryfikować szczegółowe informacje o urządzeniu, przejdź do zakładki Urządzenia (Devices) i wybierz urządzenie z tabeli.

Szczegóły dotyczące urządzeń podzielone są na kilka sekcji:

- Nagłówek (Header)

- Szczegóły (Details)

Nagłówek

Zawiera nazwę urządzenia oraz ikonę reprezentującą wykorzystywany system operacyjny, nazwę grupy, do której urządzenie należy, a także alerty dotyczące stanu urządzenia uszeregowane zgodnie z ich priorytetem.

Szczegóły

Znajdziesz tu informację, kto jako ostatni używał urządzenia, kiedy urządzenie przesłało ostatnie rekordy, stan klienta Safetica, stan połączenia z Internetem, informację o tym, czy urządzenie zostało przekierowane do innego serwera oraz informacje systemowe.

Safetica ONE 11 – Urządzenia: Jak zarządzać urządzeniami z poziomu konsoli Safetica ONE 11?

Możesz instalować, odinstalowywać i aktualizować rozwiązanie Safetica, a także restartować, ukrywać i przywracać wybrane urządzenia

Sekcja Urządzenia pozwala na zarządzanie oprogramowaniem Safetica na Twoich urządzeniach:

- Instalacja Safetica na urządzeniach

- Aktualizacja Safetica na urządzeniach

- Dezinstalacja Safetica z urządzeń

- Restart urządzeń

- Ukrywanie urządzeń i ich przwracanie

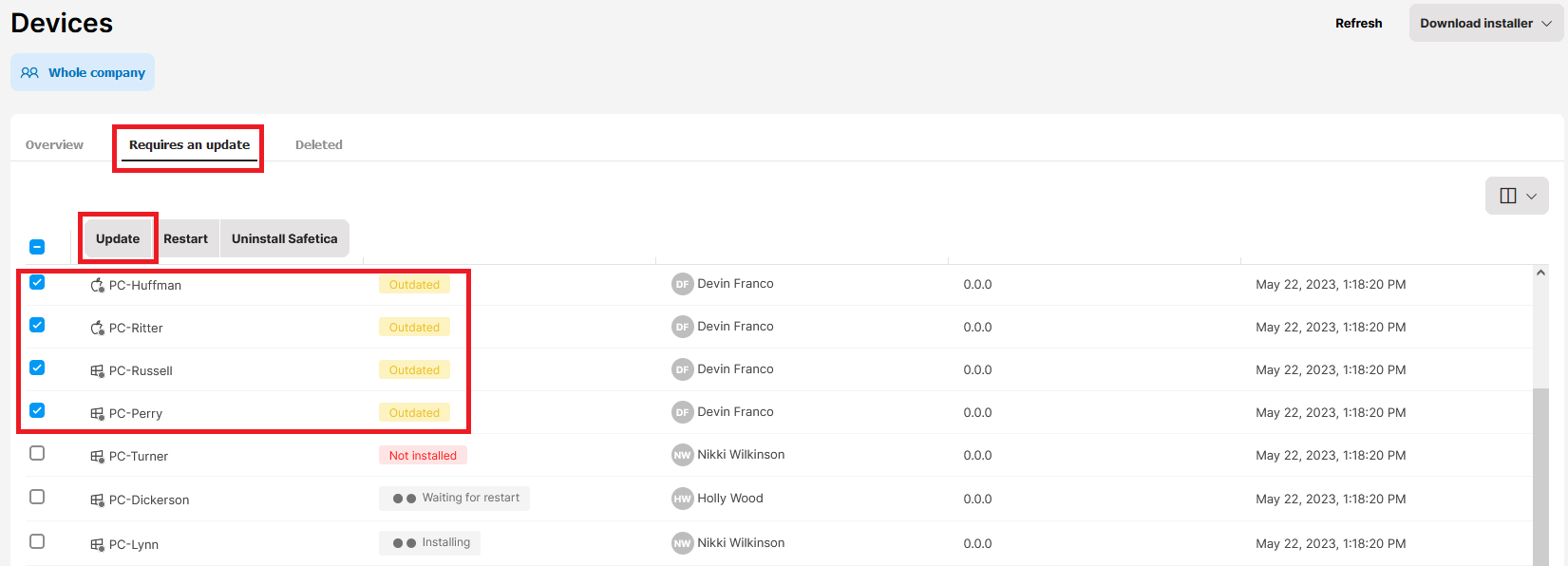

Aktualizacja Safetica na urządzeniach

Możesz aktualizować Safetica Client na wybranych urządzeniach do nowej wersji.

Aktualizowane mogą być jedynie urządzenia z kategorii Przestarzała.

Jeżeli wybierzesz kilka urządzeń, te nienależące do kategorii Przestarzała zostaną zignorowane.

- Otwórz zakładkę Urządzenia (Devices) > Wymagana aktualizacja (Requires an update).

- Wybierz urządzenie lub urządzenia, na których chcesz zaktualizować aplikację Safetica Client.

- Kliknij Aktualizuj (Update).

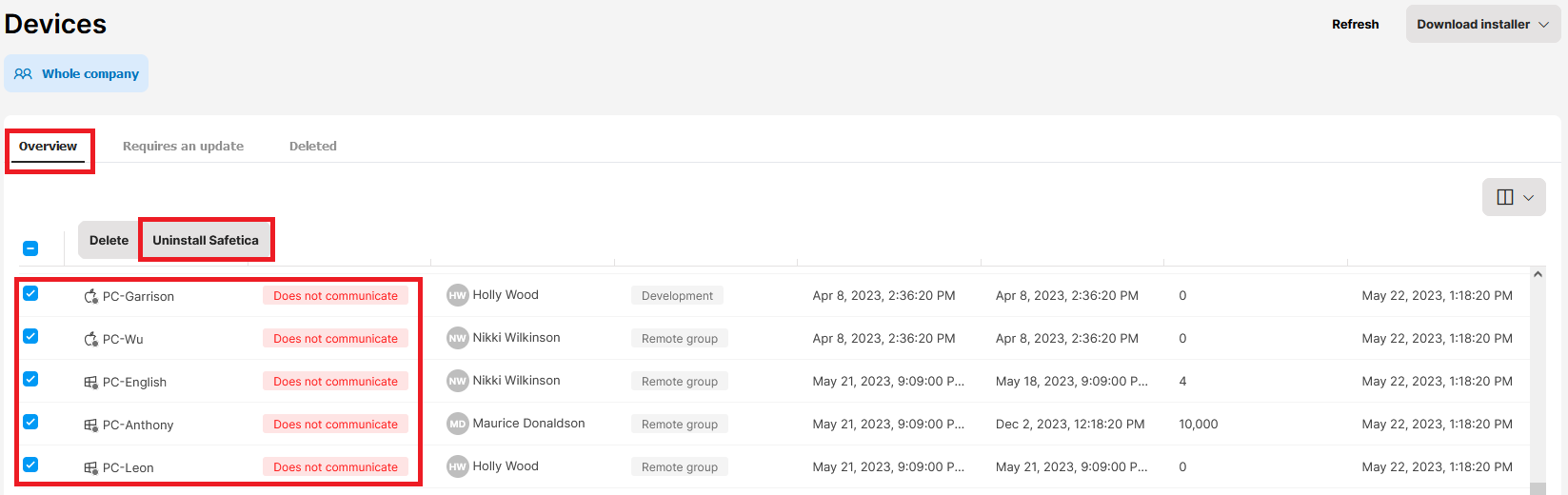

Dezinstalacja Safetica z urządzeń

Możesz odinstalować Safetica z wybranych urządzeń:

- Otwórz zakładkę Urządzenia (Devices) > Przegląd (Overview).

- Wybierz urządzenie lub urządzenia, z których chcesz odinstalować Safetica.

- Kliknij Odinstaluj (Uninstall) Safetica. Następnie zaplanowana zostanie deinstalacja.

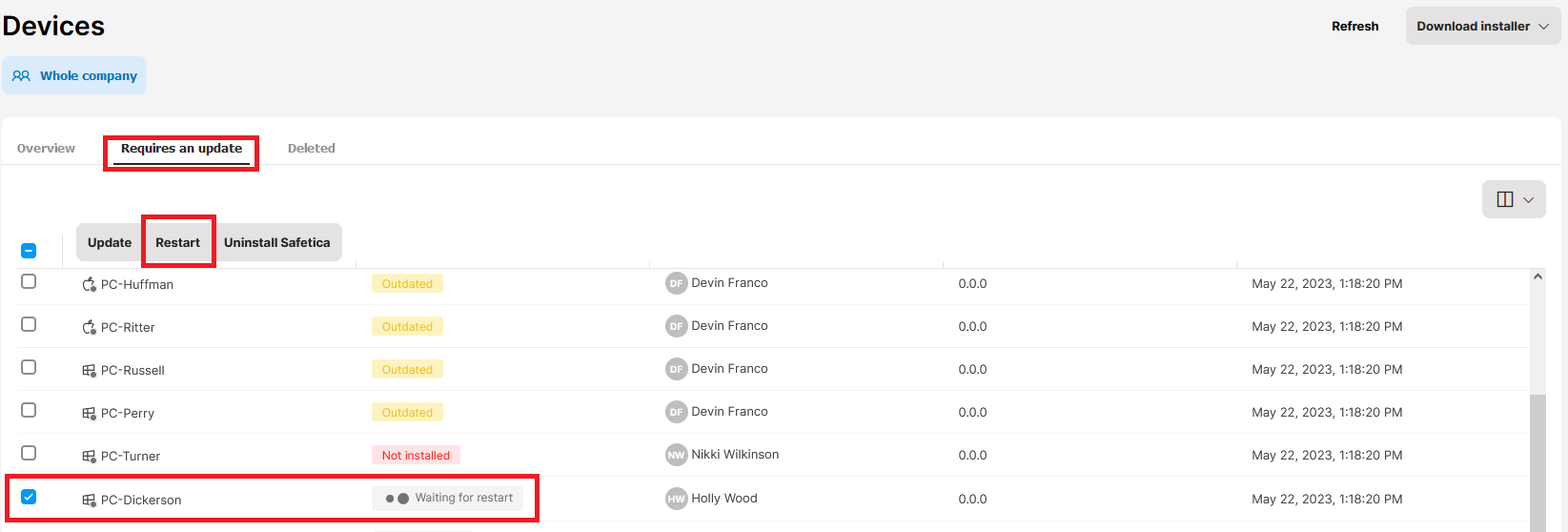

Ponowne uruchamianie systemu operacyjnego

Możesz wymusić ponowne uruchomienie systemu wybranych urządzeń z poziomu konsoli Safetica ONE 11.

Ponownie uruchomione mogą być jedynie urządzenia z kategorii Oczekiwanie na ponowne uruchomienie.

- Otwórz zakładkę Urządzenia (Devices) > Wymagana aktualizacja (Requires an update).

- Wybierz urządzenie lub urządzenia, które chcesz uruchomić ponownie.

- Kliknij Uruchom ponownie (Restart). Urządzenia zostaną zmuszone do wykonania operacji.

Ukrywanie urządzeń i ich przywracanie

Ukryte urządzenia nie są wyświetlane w zakładce Urządzenia (Devices) > Przegląd (Overview).

Są one również usuwane z drzewa użytkowników, a ich rekordy nie będą widoczne w którejkolwiek z sekcji Analiza (Analyze).

- Otwórz zakładkę Urządzenia (Devices) > Przegląd (Overview).

- Wybierz urządzenie lub urządzenia, które chcesz ukryć.

- Kliknij Przenieś do kosza (Trash). Urządzenie lub urządzenia zostaną przeniesione do zakładki Kosz (Trash).

Jeżeli zmienisz zdanie i zechcesz przywrócić urządzenie lub urządzenia:

Urządzenie lub urządzenia będą na nowo wyświetlane w drzewie użytkowników, a ich rekordy będą widoczne w sekcjach Analiza (Analyze).

- Otwórz zakładkę Urządzenia (Devices) > Kosz (Trash).

- Wybierz urządzenie lub urządzenia, które chcesz przywrócić.

- Kliknij Przywróć (Restore). Urządzenie lub urządzenia zostaną przeniesione do sekcji Przegląd (Overview).

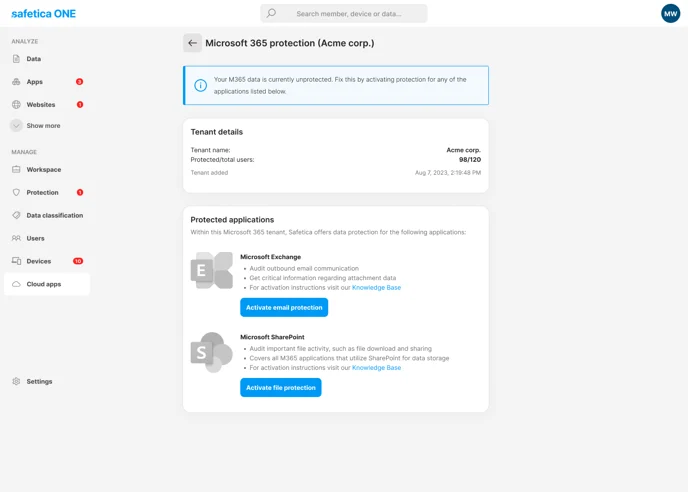

Safetica ONE 11 – Aplikacje chmurowe: Jak zintegrować Microsoft 365 z Safetica ONE 11?

Zintegruj Microsoft 365 z Safetica ONE 11, by móc chronić swoje dane w chmurze.

Safetica Cloud Protection rozszerza ochronę DLP również na dane w chmurze. Pierwszym krokiem niezbędnym do aktywowania ochrony poczty i plików Microsoft 365 jest dodanie swojej środowiska Microsoft 365.

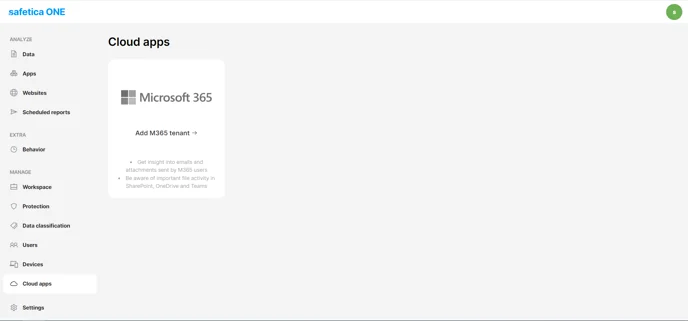

Jak dodać środowisko Microsoft 365

- W konsoli Safetica ONE 11 przejdź do Aplikacje chmurowe, a następnie kliknij kafelek Dodaj środowisko M365 (Add M365 tenant).

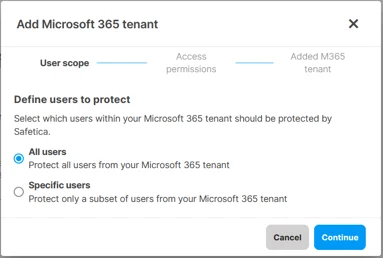

- Wybierz, czy chcesz chronić wszystkich swoich użytkowników M365, czy też tylko pewną ich grupę (np. konkretną jednostkę organizacyjną). Jeżeli wybierzesz opcję Konkretni użytkownicy, użytkownicy spoza zdefiniowanej podgrupy nie zostaną objęci ochroną Safetica Cloud Protection.

- W kolejnym kroku program poprosi o uwierzytelnienie poprzez zalogowanie się do konta Microsoft z uprawnieniami administratora globalnego. Nie musisz wybierać konkretnej dzierżawy Microsoft, Safetica dokona wyboru samodzielnie na podstawie konta użytego w procesie uwierzytelniania.

Safetica potrzebuje następujących uprawnień:- User.Read.All (pełny dostęp do profili wszystkich użytkowników) – do pobierania listy użytkowników z Azure Active Directory i wyświetlania nazw użytkowników w rekordach w konsoli Safetica ONE 11.

- ActivityFeed.Read (dostęp do danych dot. aktywności w Twojej organizacji) – do pobierania rekordów pochodzących z Microsoft OneDrive i SharePoint.

- Ostatni krok ma na celu umożliwić dostęp do informacji. Na tym etapie do Safetica została dodana dzierżawa Microsoft 365, ale nie zostały jeszcze aktywowane żadne funkcje ochronne. Ochronę poczty lub plików aktywujesz, postępując zgodnie z instrukcjami zawartymi w poniższych artykułach:

Safetica ONE 11 – Aplikacje w chmurze: Jak aktywować ochronę plików w Microsoft 365?

Dowiedz się, jak aktywować ochronę plików otwieranych i współdzielonych przez różne konta Microsoft 365, w tym plików w usługach OneDrive, SharePoint i Teams.

Zanim aktywujesz ochronę, konieczne jest dodanie środowiska Microsoft 365 do Safetica.

Z tego artykułu dowiesz się:

- Jak aktywować ochronę plików Microsoft 365 w konsoli Safetica ONE 11

- Jak skonfigurować audyt plików w Microsoft Compliance Portal

- Jak przeglądać rekordy dotyczące plików Microsoft 365

Jak aktywować ochronę plików Microsoft 365 w konsoli Safetica ONE 11?

W konsoli Safetica ONE 11 przejdź do Aplikacje chmurowe, kliknij swoje środowisko M365 (M365 tenant), a następnie kliknij przycisk Aktywuj ochronę plików (Activate file protection).

Wyświetli się lista czynności, które należy wykonać w Microsoft Compliance Portal, by umożliwić Safetica audytowanie i ochronę cennych danych firmy. Zaznacz pole i kliknij Zakończ. Następnie otwórz Microsoft Compliance Portal.

Konfiguracja Microsoft Compliance Portal jest niezbędna, by ochrona działała prawidłowo.

Jak skonfigurować audyt plików w Microsoft Compliance Portal?

- Otwórz Microsoft Compliance Portal z poziomu konta Microsoft z uprawnieniami administratora globalnego.

- Kliknij link Show All po lewej stronie, a następnie wybierz Audit.

- Kliknij długi, wąski przycisk Start recording user and admin activity i poczekaj do zakończenia czynności. Jeżeli przycisk nie jest widoczny, oznacza to, że funkcja audytu jest już aktywna. W takim przypadku możesz opuścić portal.

- Od teraz audyt danych Microsoft 365 (np. plików używanych przez OneDrive, SharePoint i Teams) będzie aktywny.

Jak przeglądać rekordy dotyczące plików Microsoft 365?

Kiedy audytowanie jest aktywne, rekordy związane z plikami SharePoint i OneDrive będą dostępne w sekcji Dane konsoli Safetica ONE 11. Jeżeli chcesz widzieć jedynie rekordy dotyczące Microsoft 365, ustaw filtr Aplikacje na SharePoint Online.

Safetica sprawdza następującą aktywność związaną z plikami Microsoft 365:

- Udostępnianie na zewnątrz firmy

- Udostępnianie wewnątrz firmy

- Przesyłanie danych do sieci

- Pobieranie danych z sieci

Mateusz Piątek

senior product manager Safetica / Holm Security / Segura

Masz pytania?

Skontaktuj się ze mną:

piatek.m@dagma.pl

532 570 255

Skuteczna ochrona przed wyciekiem danych

Polecane wpisy:

Polecane wydarzenia: