Safetica

Rozwiązanie do zapobiegania utracie danych

i zarządzania ryzykiem wewnętrznym

Rozwiązanie do zapobiegania utracie danych

i zarządzania ryzykiem wewnętrznym

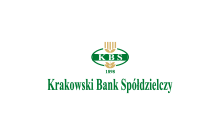

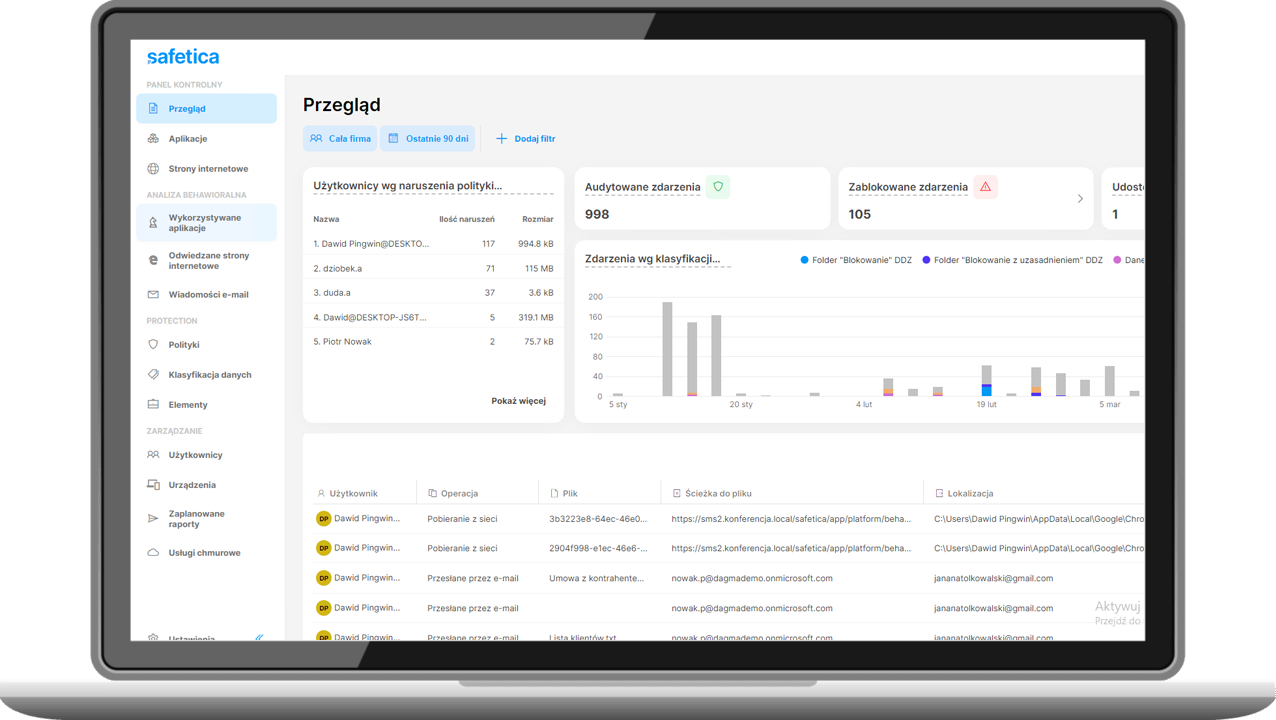

Dzięki ujednoliconej klasyfikacji Safetica możesz wykrywać i chronić dane na podstawie zawartości, pochodzenia, typu pliku, a nawet klasyfikacji innych firm.

Safetica może wyszukiwać poufne pliki w wybranych folderach lub stacjach końcowych i w udziałach sieciowych.

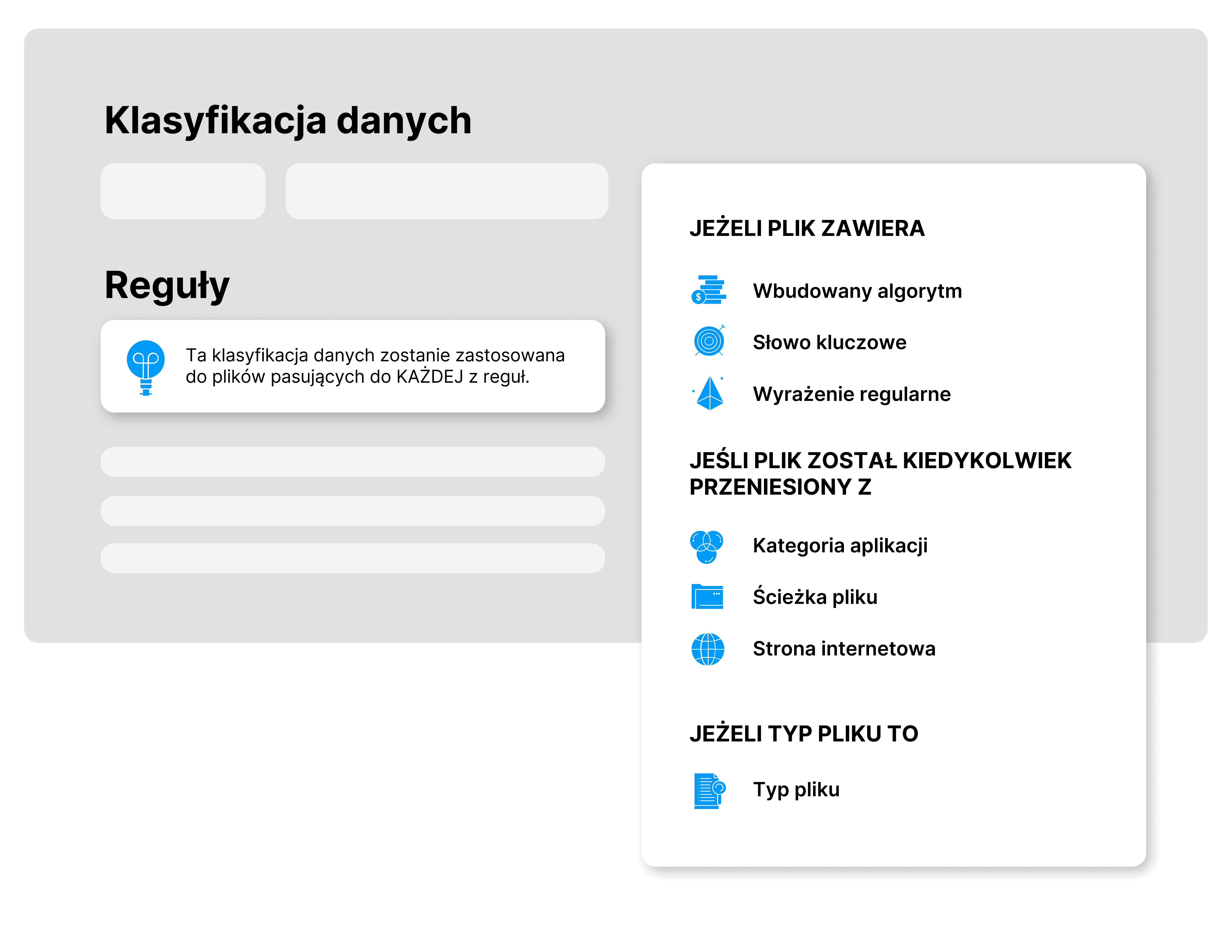

Safetica może monitorować i klasyfikować operacje użytkownika wykonywane bezpośrednio na plikach takie jak: eksport, przesyłanie i pobieranie, otwieranie plików, kopiowanie plików do innej ścieżki, przesyłanie plików za pośrednictwem przeglądarek internetowych, wysyłanie plików za pośrednictwem poczty e-mail lub komunikatorów internetowych i innych.

Wykrywaj poufne dane, trzymaj je w centrum uwagi i nigdy nie spuszczaj ich z oczu, bez względu na to, gdzie są przechowywane lub przesyłane.

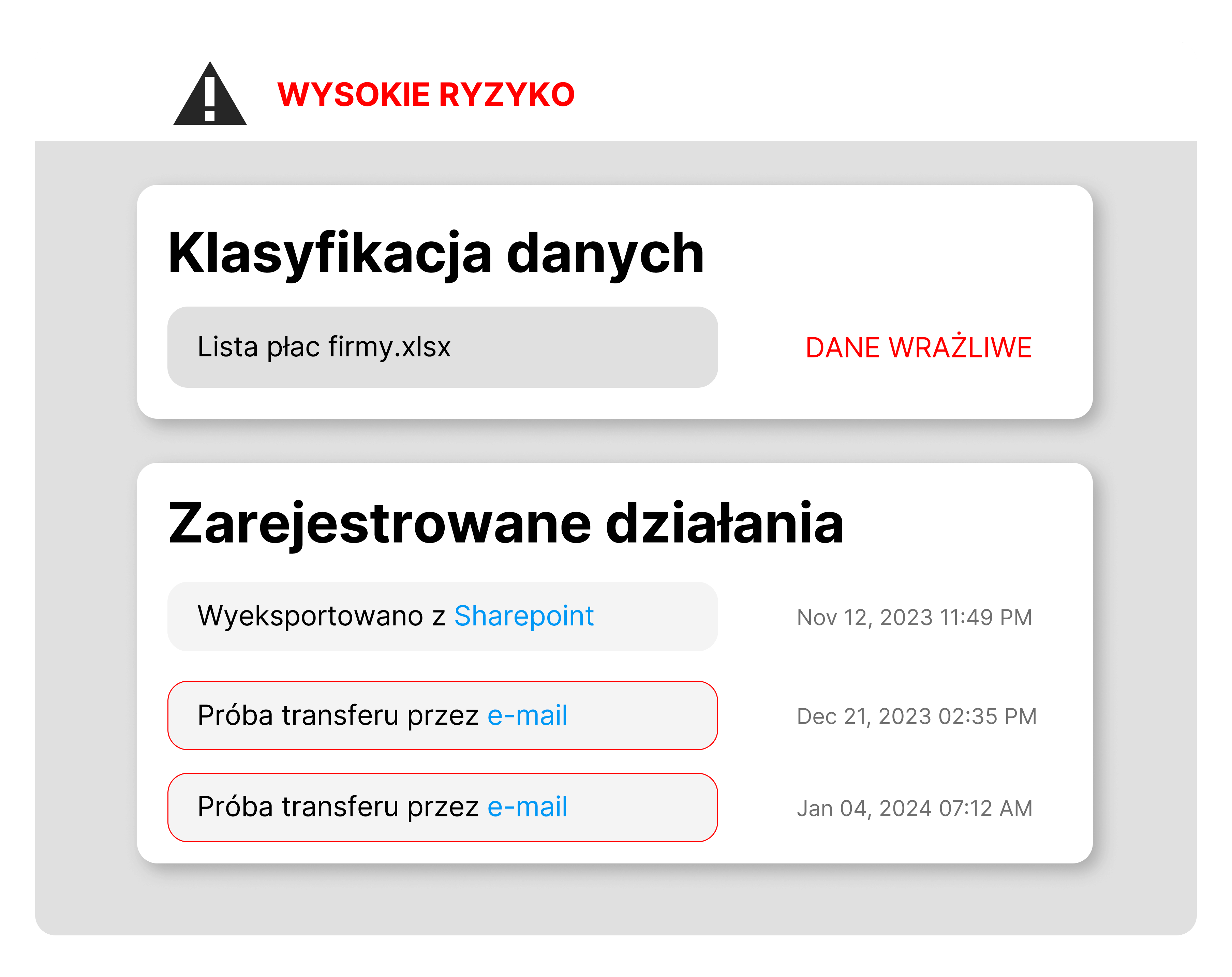

Chroń poufne dane przed udostępnieniem nieupoważnionym stronom. Łatwe zarządzanie przepływem danych firmy z jednego miejsca.

Wykrywaj zagrożenia wewnętrzne i ograniczaj ryzyko związane z wyciekiem danych wrażliwych na wczesnym etapie. Szybka reakcja jest kluczem do skutecznej ochrony.

Zapobiegaj niewłaściwemu zarządzaniu danymi w firmowych aplikacjach w chmurze, zapewniając, że nie zostaną one udostępnione nieautoryzowanym użytkownikom.

Kompleksowe rozwiązanie płynnie integruje się z istniejącymi systemami bezpieczeństwa w celu ochrony środowisk korporacyjnych. Dane są chronione we wszystkich punktach końcowych, urządzeniach, głównych systemach operacyjnych (Windows, macOS) i środowiskach chmurowych, w tym w obwodach i strefach wewnętrznych.

Integracja z Microsoft 365 zwiększa możliwości audytu oraz ochrony wiadomości e-mail i plików przechowywanych w chmurze.

Kontrolowane zdarzenia i dzienniki mogą być automatycznie przekazywane do rozwiązań SIEM, takich jak Splunk, IBM QRadar, LogRhythm lub ArcSight w celu dokładniejszego zbadania. Dodatkowo, interfejs REST API ułatwia przesyłanie danych do narzędzi takich jak Power BI lub Tableau w celu zaawansowanej analizy.

4,9 w rankingu Gartner Peer Insights za integrację i wdrożenie

Safetica ONE oferuje przejrzystą konsolę, która pozwala szybko dostosowywać polityki, reagować na incydenty i kontrolować przepływy danych.

Rozwiązanie można wdrożyć w środowisku lokalnym, chmurowym i hybrydowym — zgodnie z potrzebami firmy.

Gotowe polityki bezpieczeństwa pozwalają natychmiast rozpocząć monitorowanie i blokowanie niebezpiecznych działań.

Poznaj prawdziwe historie wdrożeń Safetica w firmach z sektora finansowego, usługowego, przemysłowego i administracji publicznej. Zobacz, jak nasze systemy DLP pomogły w zapobieganiu wyciekom danych, spełnianiu wymagań RODO i wzmacnianiu polityk bezpieczeństwa. Każde case study DLP to praktyczny przykład, jak skutecznie chronić informacje pracowników i klientów.

Safetica, to szybkie i intuicyjne wdrożenie – większość polityk i ustawień uruchamia się bowiem automatycznie w momencie instalacji rozwiązania.

Dzięki rozwiązaniu Safetica, jako osoba odpowiedzialna w Klinice za ochronę tych danych mogę decydować w jaki sposób i przez kogo poszczególne dane mogą być przetwarzane, gdzie i komu udostępniane.

Ze względu na wzrost liczby przypadków związanych z wyciekami danych i pojawieniem się nowych czynników zagrażających, zwłaszcza insiderów, firma AGE potrzebowała solidnego rozwiązania, które wzmocniłoby bezpieczeństwo jej danych osobowych, wrażliwych i firmowych.

Firmy doceniają Safetica za przejrzystość działania, łatwe wdrożenie i realną skuteczność w zapobieganiu wyciekom danych. Opinie użytkowników potwierdzają, że system szybko przynosi efekty i zwiększa bezpieczeństwo informacji.

Sprawdź, jak Safetica może analizować, klasyfikować i chronić Twoje najcenniejsze dane. Umów się na konsultację z ekspertem lub zaplanuj bezpłatne demo systemu DLP.